ctrlProdefence – O platformă ce este gestionată de Prodefence, din anul 2019, pentru a veni în sprijinul clienților săi, exclusiv ca o completare a testelor de penetrare (audit de securitate).

Datorită situațiilor critice în care se află sistemele informaționale din Romania, dar și a evoluției atacurilor cibernetice, am hotărât să alocăm resursele necesare pentru extinderea acestei platforme, mărind capacitatea de stocare și transfer de date. Astfel am ajuns la stadiul în care putem susține un număr mare de clienți ce doresc să iși protejeze datele și reputația Instituției sau Firmei pe care o administrează.

Platforma vine în sprijinul tuturor administratorilor IT&C, responsabili pentru anumite active (pagini web, aplicații web, servere, rețele, magazine online), transformând un numar mare de informații, intr-un raport cu date esențiale despre vulnerabilitațile nou apărute, care le-ar putea afecta sistemele informaționale.

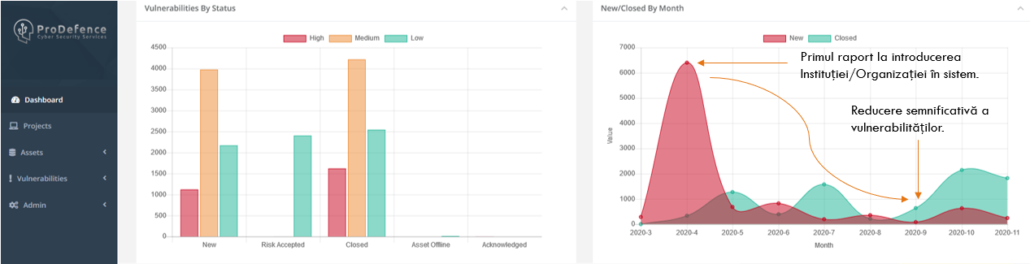

În imaginea de mai sus, se poate observa prezența vulnerabilităților (vulnerabilități noi adaugate în funcție de sistemele scanate) de la prima scanare a unor active (IP retea), până la ultima scanare din această lună. La introducera, lor în luna Martie 2020, vulnerabilitățile ce ar fi putut afecta rețelele erau în număr foarte mare, datorită faptului că unele sisteme nu aveau actualizări la zi și nici nu erau administrate corespunzător.

După trimiterea primului raport către Directorii instituțiilor/ firmelor și în urma discuțiilor explicative, aceștia au înțeles gravitatea situației și necesitatea alocării de buget pentru protejarea sistemelor informaționale.

Ce conține ctrlProdefence

- Aplicații de top dezvoltate pentru descoperirea de vulnerabilități;

- Automatizare pentru majoritatea funcțiilor incluse;

- Posibilitatea de a programa frecvența scanărilor;

- Calcularea și catalogarea riscurilor, în funcție de sistem și vulnerabilități;

- Raportarea riscurilor critice la nivel de alertă;

- Sistem de urmărire a evoluției vulnerabilităților;

- Panou de control cu permisiuni la cerere (administrator, manager).

Variante de folosire a platformei.

Includerea în platformă se poate face după efectuarea unui audit de securitate (test de penetrare) asupra activelor, iar platforma să fie destinată monitorizării sistemelor informaționale. Un audit de securitate poate descoperi cele mai ascunse vulnerabilități, deoarece se aplică teste bazate pe intuiția și interpretarea auditorului.

Dar în aceiași măsură există și varianta de menținere a securității sistemelor prin eliminarea vulnerabilităților raportate de platformă, deoarece aplicațiile integrate sunt actualizate și folosesc metode inteligente de descoperire a vulnerabilităților.

Din experiență, știm că banii sunt un factor decisiv când vine vorba despre investiții!

Dar aceasta nu este o investiție! Securitatea cibernetică este un element esențial în protejarea infrastructurii Instituției sau a Firmei pe care o administrați!

Protejarea datelor confidențiale, protejarea integrității și a reputației este responsabilitatea conducerii, în primul rând!

În fiecare an trebuie alocat buget pentru menținerea sistemelor informaționale la un nivel cel puțin acceptabil, din punct de vedere al securității cibernetice!

Prețul pentru integrarea in platforma ctrlProdefence se stabilește în funcție de marimea Instituției/ Firmei, nivelul de confidențialitate a datelor stocate și numarul activelor (ip, retea, web).

În concluzie, vizitați pagina cu informațiile platformei și rămâne să discutăm detaliile care vă interesează, încât să vă putem personaliza o ofertă de preț!