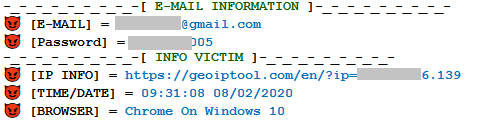

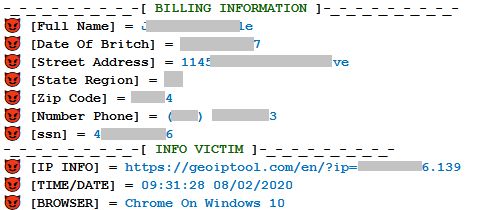

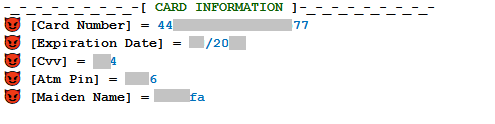

Odată cu extinderea semnificativă a spațiului virtual, utilizatorii din mediul online își împărtășesc din ce în ce mai multe informații personale și drept urmare, o cantitate enormă de date legate de identificare sau tranzacții financiare sunt expuse agresorilor cibernetici. Phishing-ul este unul dintre exemplele de criminalitate prin intermediul căruia infractorii își înșală victimele, cu scopul de a exploata ulterior elementele exfiltrate. De la primul atac raportat în 1990, metoda a evoluat, vectorii de livrare devenind deosebit de sofisticați. Articolul își propune evaluarea acestor acțiunii, identificarea și revizuirea tehnicilor existente.

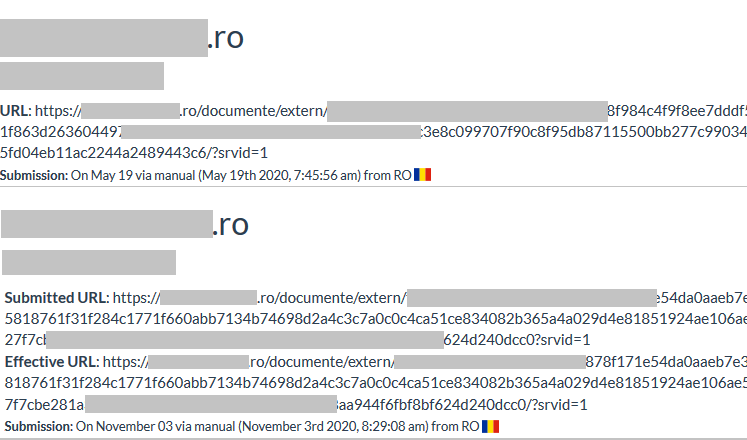

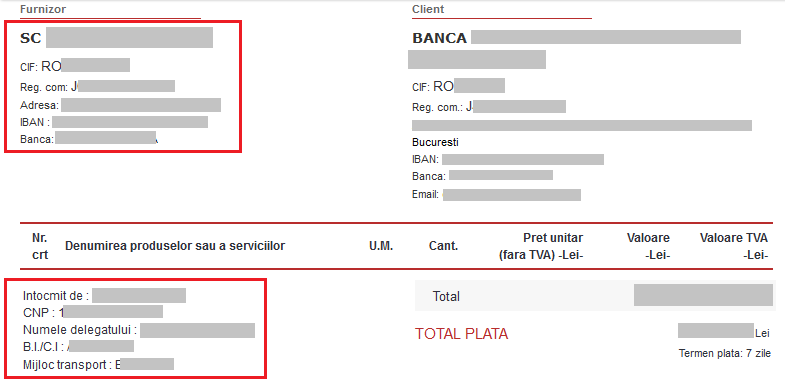

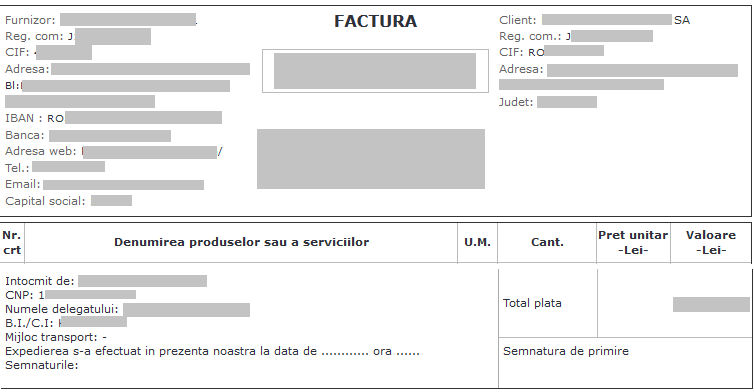

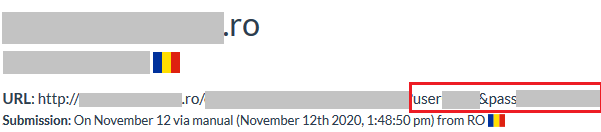

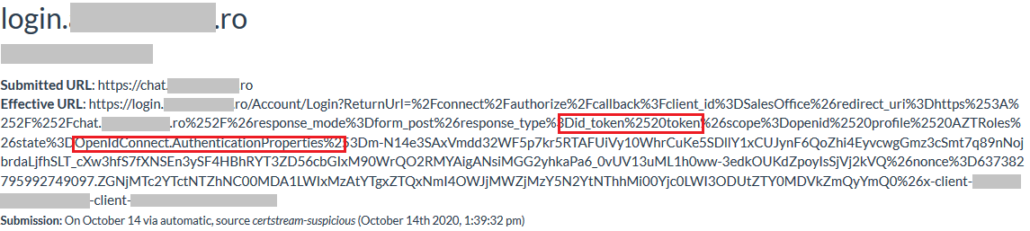

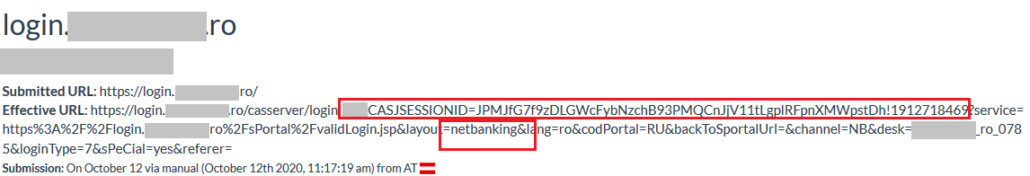

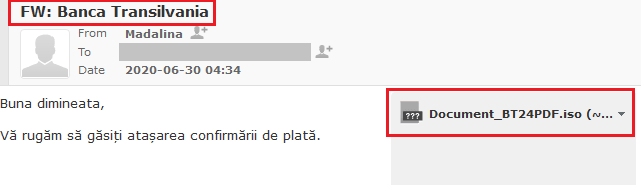

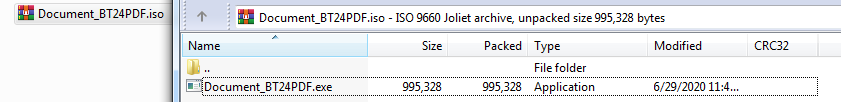

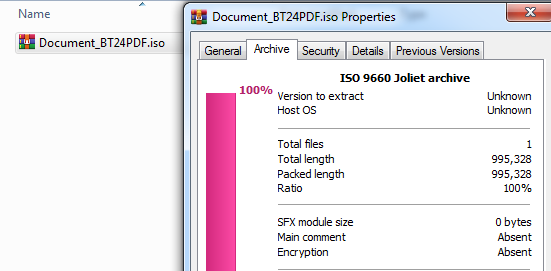

Sectorul financiar este una dintre principale ținte ale infractorilor cibernetici, care folosesc deseori atacurile de phishing pentru a ocoli protocoalele de securitate ale băncilor, cu scopul de a-și atrage victime și de a le convinge de legitimitatea e-mailului falsificat. Aceștia apelează la diverse trucuri de inginerie socială prin crearea de scenarii (actualizare falsă a contului, upgrade de securitate etc.) și tehnici specifice (imitarea imaginilor, logo-urilor și identității instituțiilor bancare etc.).

Descarcă documentul: https://dnsc.ro/vezi/document/phishing-ul-bancar

Concluzii

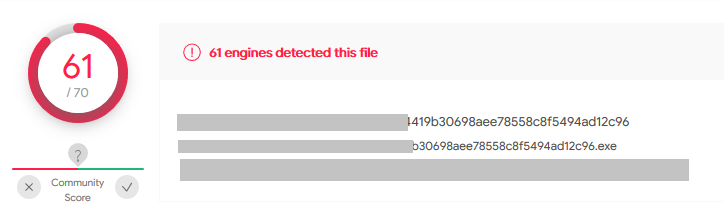

Deși educația cibernetică reprezintă una dintre cele mai eficiente bariere de apărare împotriva phishing-ului, această amenințare va fi dificil de eliminat complet datorită complexității în continuă creștere, a rafinamentului atacurilor, a elementelor de inginerie socială și a instrumentelor tehnice în continuă dezvoltare. Se poate observa o repoziționarea a agresorilor care trec de la e-mailurile tradiționale, la phishing-ul bazat pe rețelele sociale, înregistrându-se un permanent decalaj între atacurile de phishing sofisticate și contramăsurile implementate.

Campaniile de conștientizare cu privire la phishing trebuie să fie promovate nu doar clienților și angajaților băncilor, ci și personalului responsabil de aplicarea legii, care este în măsură să investigheze infracțiunile economico – financiare online. Clienții trebuie să cunoască nivelul potențialului impact financiar rezultat în urma unui atac cibernetic reușit. Băncile trebuie să încerce să combată capabilitățile în continuă schimbare ale atacatorilor cibernetici prin crearea de aplicații online adaptate, mai sigure, cu potențial de a recunoaște mai rapid schemele infracționale de tip phishing. Angajații care transferă fonduri în mod regulat, care gestionează date sensibile, sau care participă la activități cu risc operațional ridicat au nevoie de instruire suplimentară despre cum să detecteze și să evite capcanele phishing mai sofisticate. Persoanele cu rol de aplicare a legii trebuie de asemenea să fie familiarizate cu instrumentele utilizate în atacurile de tip phishing și să înțeleagă modul în care acestea funcționează, pentru a atribui corect atacurile făptuitorilor și pentru a propune contramăsuri mai eficiente.

Formarea continuă privind riscurile de securitate cibernetică poate fi cheia pentru a evita pierderile și pentru a reduce impactul. În acest articol s-a dorit evidențierea importanței dezvoltării mai multor tehnici anti-phishing, cu rol de detectare și blocare a atacurilor, precum și o taxonomie clară pentru a înțelege cât mai mult din ciclul de viață al phishing-ului.

Referințe:

Directoratul Național de Securitate Cibernetică – https://dnsc.ro/vezi/document/phishing-ul-bancar

Siguranța Online – https://sigurantaonline.ro/phishing-ul-bancar/

ResearchGate – https://www.researchgate.net/publication/360393165_Phishing-ul_bancar_Propuneri_de_solutii_pentru_diminuarea_numarului_de_victime_ale_atacurilor_cibernetice_de_tip_phishing