Atacul de tip phishing a devenit o armă foarte folosită de hackeri, sau/și chiar de personane care nu au cunoștințe destul de avansate în acest domeniu.

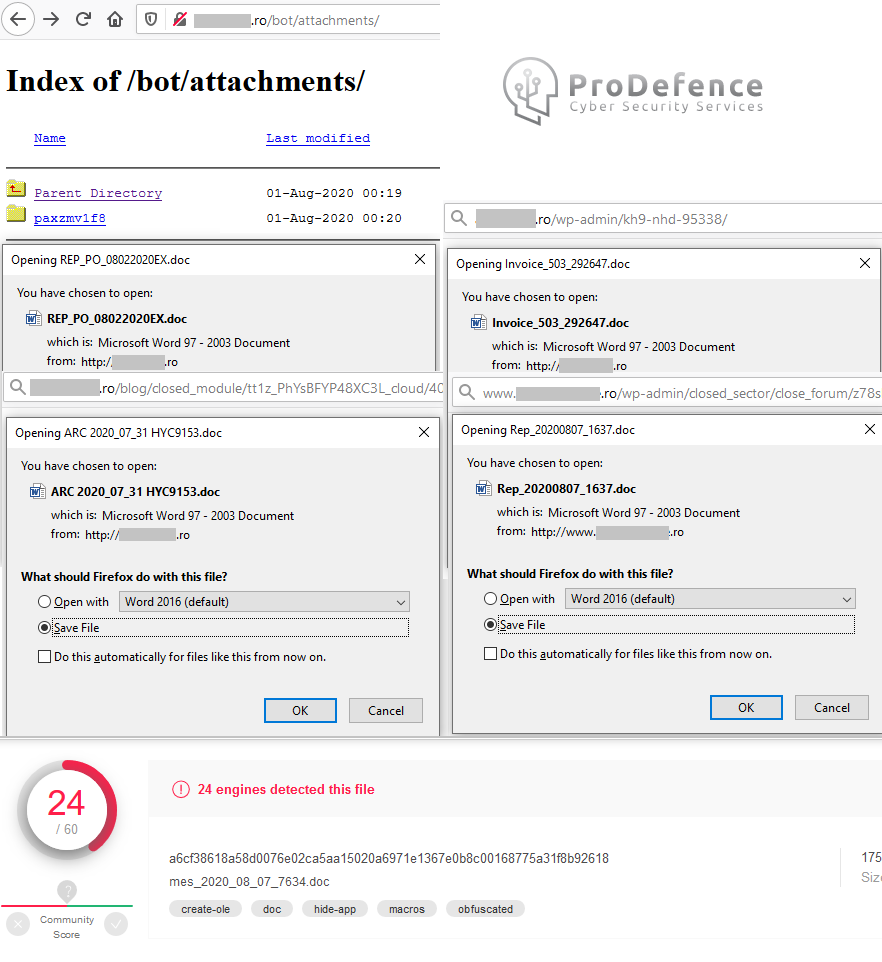

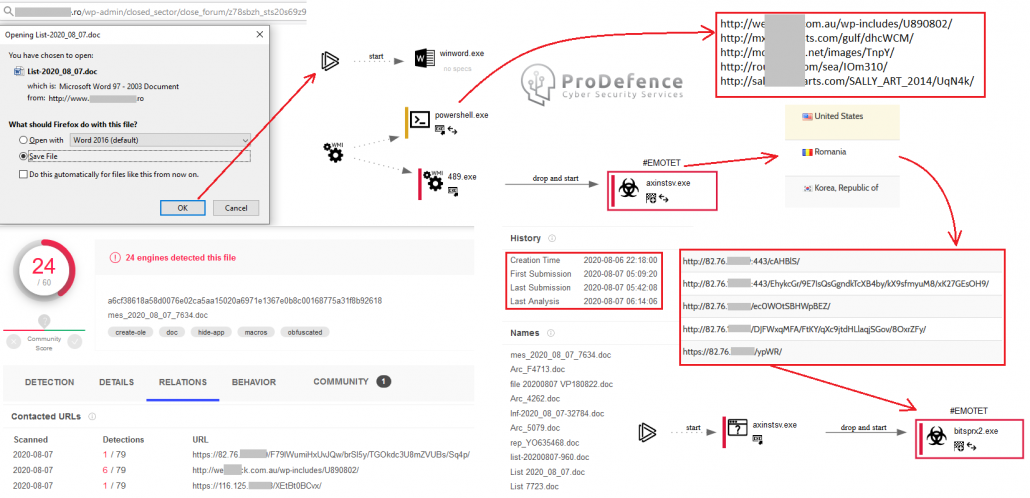

Pregătirea unui atac nu este dificilă!

– Atacatorul își alege zona: social media, bancară… sau poate avea o țintă stabilită( Instituție/ Societate).

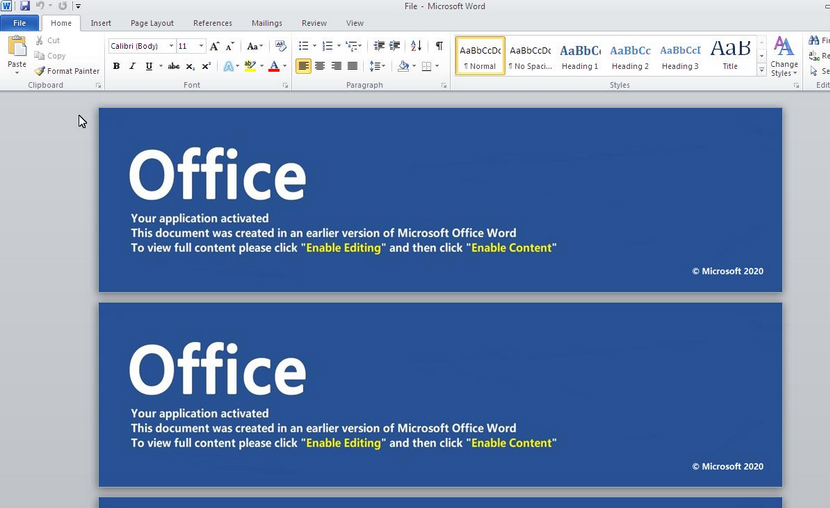

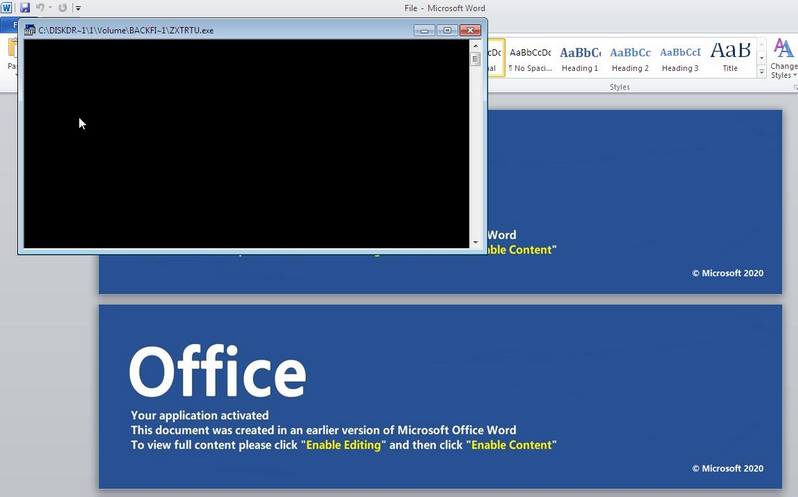

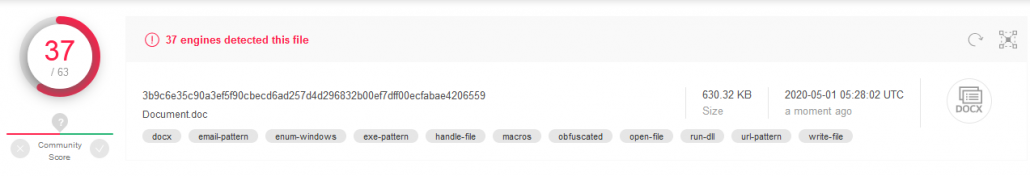

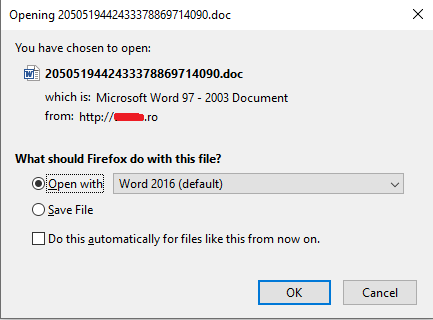

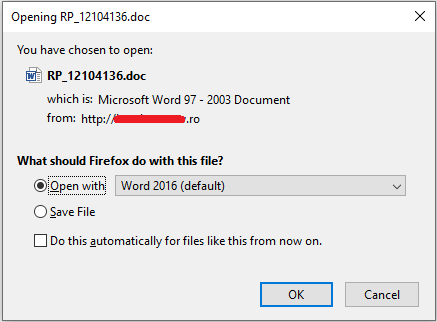

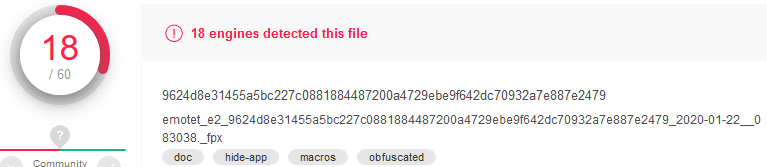

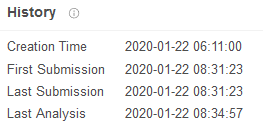

– Pagina falsă poate fi generată manual sau prin folosirea unor generatoare automate.

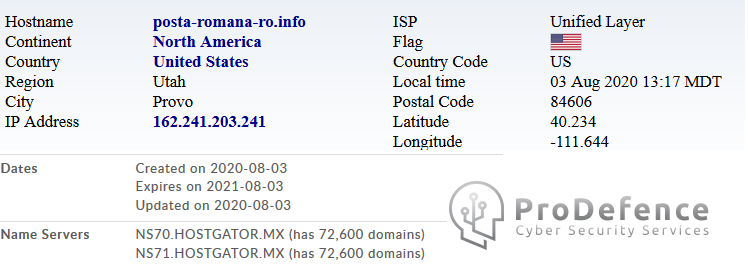

– Cumpără o adresă as3manat0are.abc cu cea pe care vrea să o falsifice.

– Trimite mesaje la adrese din grupul țintă sau folosește o listă cu adrese de email găsită/ cumpărată.

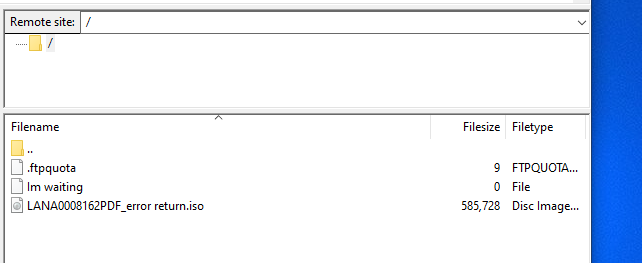

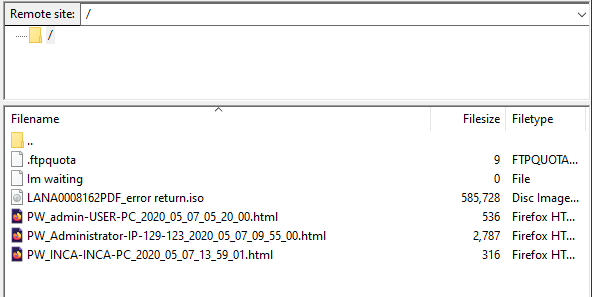

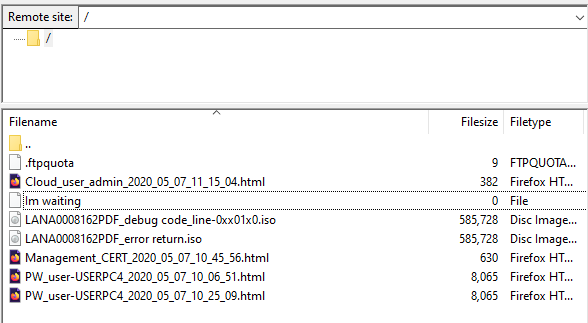

– Adună informațiile trimise de către victimele sale.

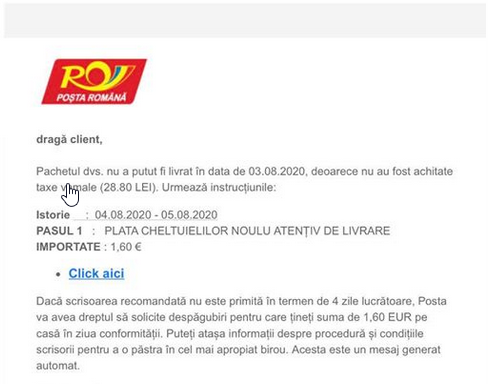

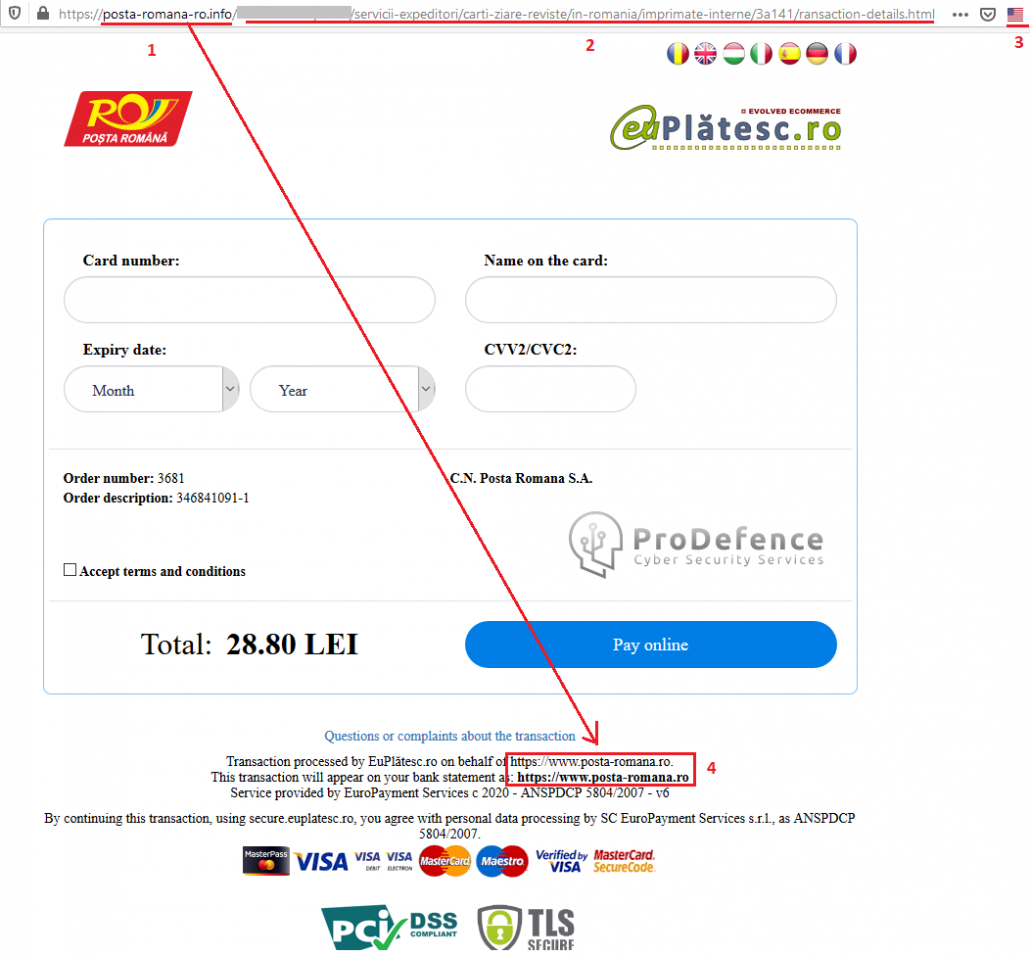

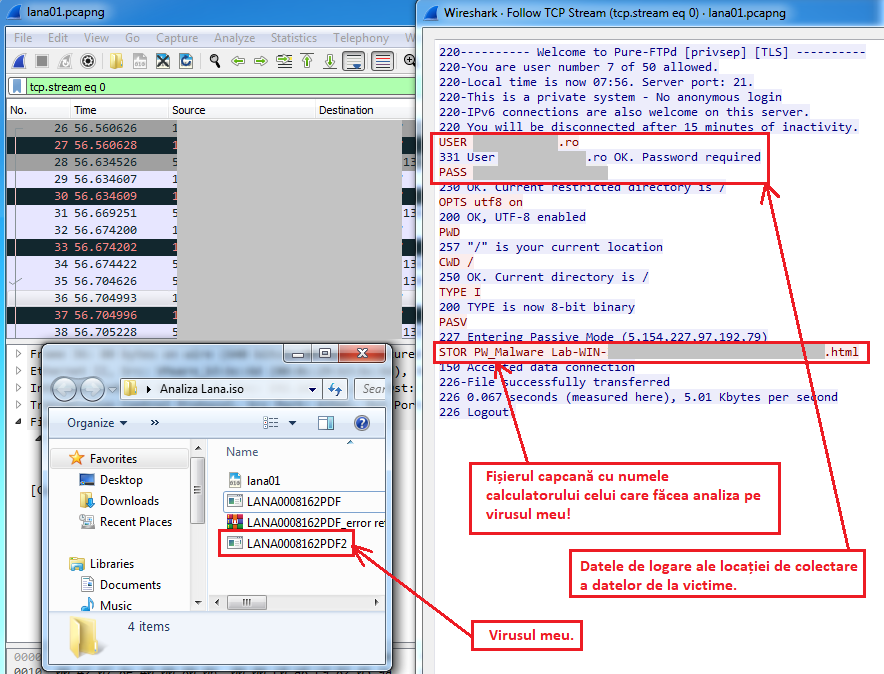

Vom menține acest studiu în zona bancară, după cum se poate vedea și în imaginea articolului, analizând detaliile atacului și scenariile posibile.

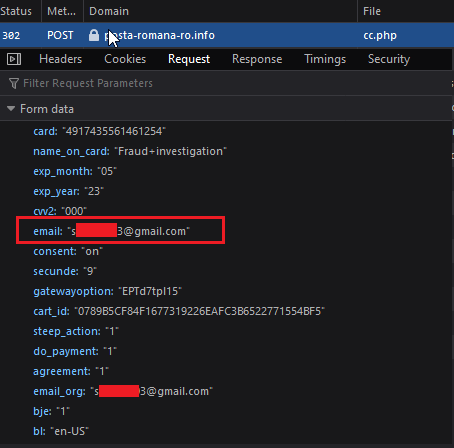

Atacatorul a cerut informații, iar victima a oferit totul!

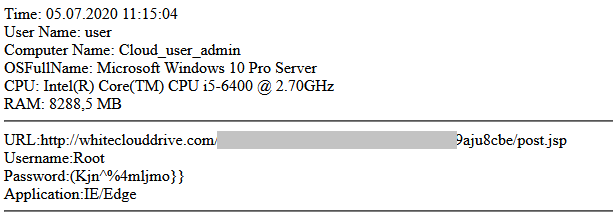

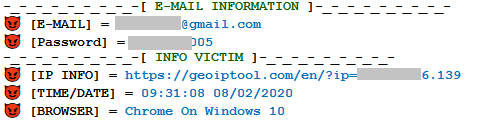

Pagina de phishing a afișat o serie de formulare ce trebuiesc completate de victimă.

Adresa de email este normal să fie cerută, dar nu există logică în a cere/ oferi parola acelei adrese de email. Banca are nevoie de adresa de email pentru a trimite informații, alerte, documente, fară a fi necesară accesarea acesteia de către bancă, deoarece contul de email trebuie accesat DOAR de deținător.

Ce poate face cu aceste date atacatorul: accesare mesagerie, folosirea adresei pentru alte activități ilegale, încercarea de accesare a altor platforme folosind aceleași date… toate acestea ducând spre multe alte scenarii.

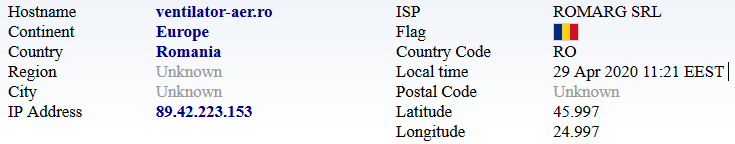

Adresa IP este foarte importantă! Poate afla informații despre infrastructura existentă la acest IP, DAR poate ajuta la tranzacțiile bancare ilegale(voi explica mai jos).

Browser folosit (Crome, Firefox, Edge..etc)…ajută atacatorul la imitarea accesului sau ca informație în cazul unui alt scenariu de înșelăciune.

Data/Ora pot fi folosite în caz de scenariu în formă continuă, ajutănd la convingerea victimei de autenticitatea celui din spatele unei conversații. (”Bună ziua sunt X de la bancă. Am vazut că la data/ora a fost accesat sistemul de verificare și aș mai dori câteva infrmații referitoare la…”)

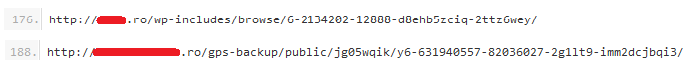

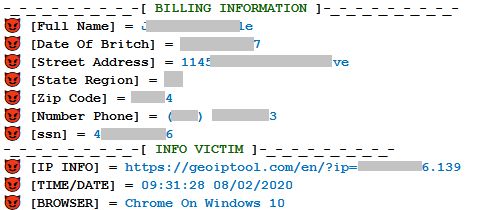

Imaginea de mai sus se regăsește în explicațiile anterioare. Nume/ prenume, data nașterii, adresă, regiune, cod poștal, număr telefon, număr identificare socială.

Toate acestea pot fi folosite pentru continuarea unui atac, dacă hackerul consideră că victima îi poate aduce anumite beneficii, DAR în egală măsură, pot fi folosite pentru inducerea în eroare a unui funcționar bancar, a unui funcționar public, pentru obținerea unor beneficii ilicite.

Tot aceste informații pot fi folosite pentru a vă fura numărul de telefon, metoda fiind deja cunoscută (SIM Swapping), iar scenariul ei se bazează pe inducerea în eroare a unui angajat al companiei de telefonie, care poate muta numărul pe o altă cartelă de telefon.

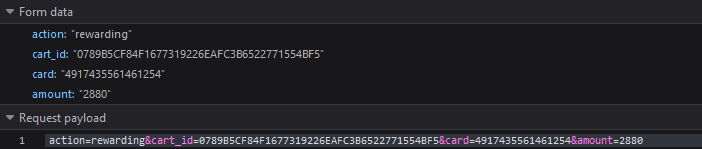

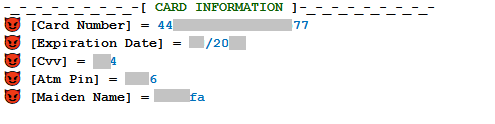

Informații Card Bancar

Număr card bancar, Dată de expirare, CVV(numărul de 3 cifre de pe spate), Pin ATM, Numele mamei. Datele sunt cele cerute la tranzacțiile online.

Atacatorul are mai multe variante de câștig.

Vânzarea datelor bancare este foarte întâlnită. Atacatorul adunând un număr impresionant de date, preferă să le vândă, pentru a nu interacționa direct cu extragerea de fonduri.

Tranzacții online. În funcție de bancă, există anumite limite la tranzacțiile online, dar cel ce le deține are opțiuni de folosire a cardului. Poate achiziționa bunuri și servicii, poate face depuneri pe anumite platforme de jocuri, ”donații”…

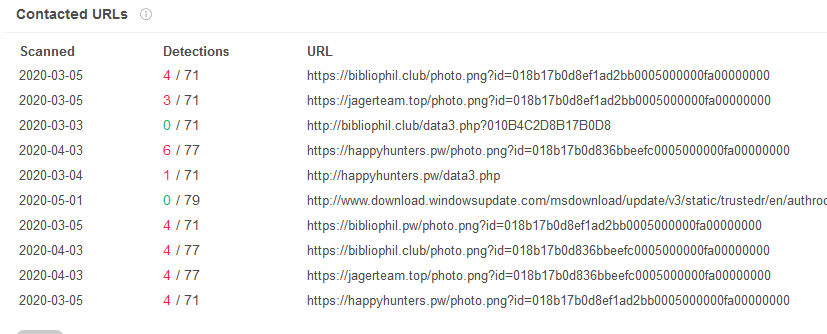

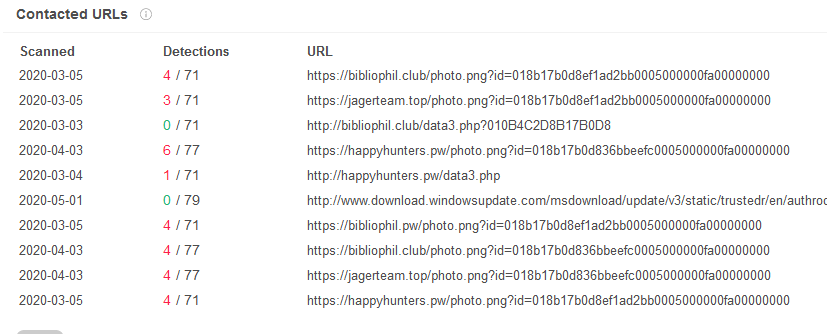

La folosirea datelor are un avantaj în imitarea deținătorului folosind ceea ce discutam anterior… adresa de IP (folosind una cat mai apropiată de cea reală) și setarea browserului încât să fie identic cu cel din datele obținute.

Sistem bancar, platforme de socializare, funcționari… peste tot există sisteme de securitate avansate, politici și proceduri de funcționare, specialiști… dar atunci când actorul (atacatorul) joacă rolul persoanei(victimei) atât de bine, șansele de reușită sunt mai mari pentru acesta.

Noi suntem cei care putem înclina balanța! Prin educație putem să ne schimbăm statutul de posibile victime în simpli utilizatori și să ne continuăm activitățile zilnice.

Nu trebuie să ajungem victime pentru a începe să conștietizăm existența pericolului. Un pericol real. O ”simplă” întâmplare care ne poate schimba viața!

Educație

Conștientizare

Implicare