Analysis of a complex and effective cyber-attack

Angheluș Alexandru – Prodefence

Oana Buzianu – Wintech

Nowaday’s digital society needs continued availability of services and effective protection of sensitive data. Information assets and online services are very important for all organisations and vital for creating a secure digital economy.

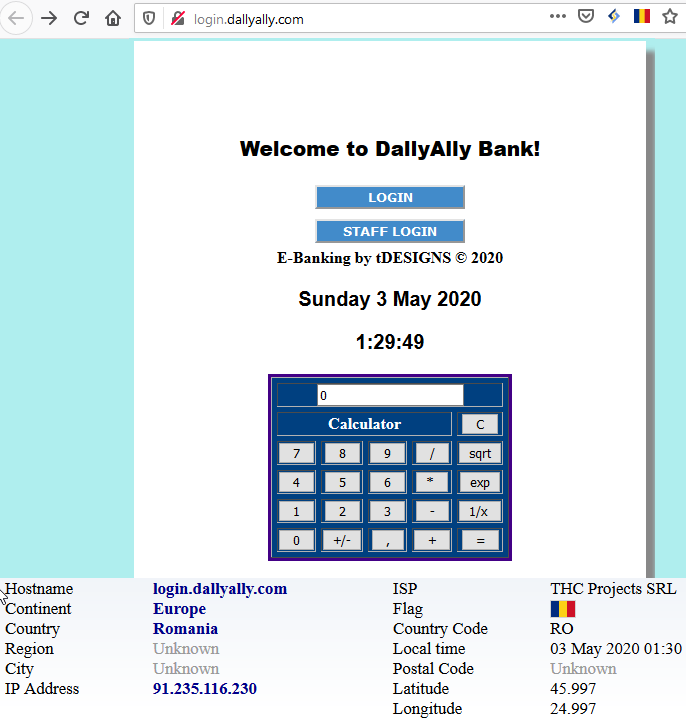

Although cyberattacks target every industry, the financial sector is disproportionately affected, being vulnerable to many increasingly sophisticated threats, as cybercriminals know that they have access to large sums that self-finance their criminal activities. Cybersecurity in banking organizations has become increasingly critical.

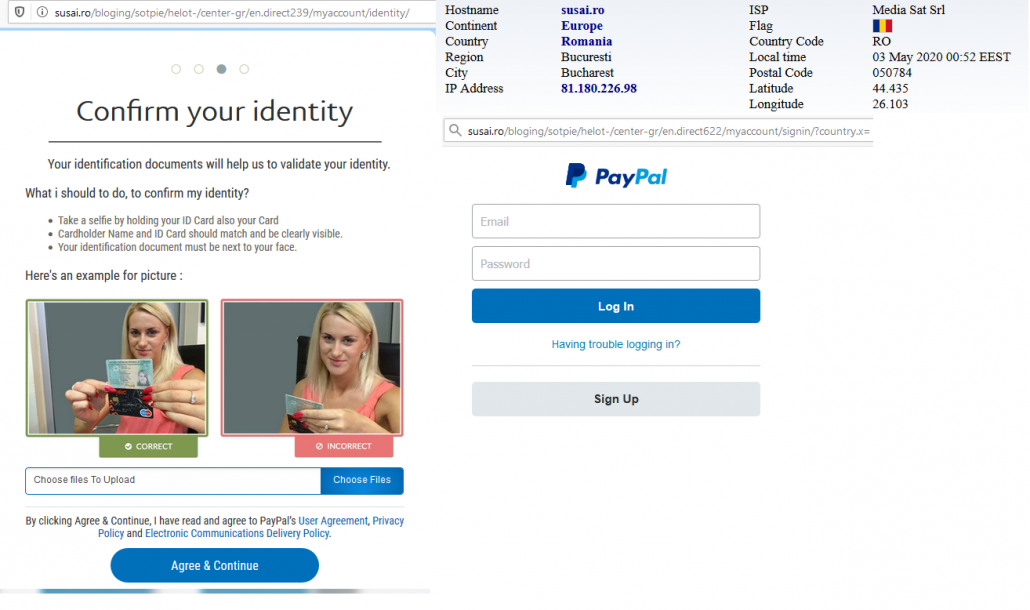

The stakes rise when we talk about the confidentiality, integrity and availability of information assets, as well as the implementation of state-of-the-art services and applications (Fintech, Blockchain), which lead to improved resilience against cyber threats. The financial sector recognises the evolution of cyber threats and risks, as well as the ever-changing pace of technology.

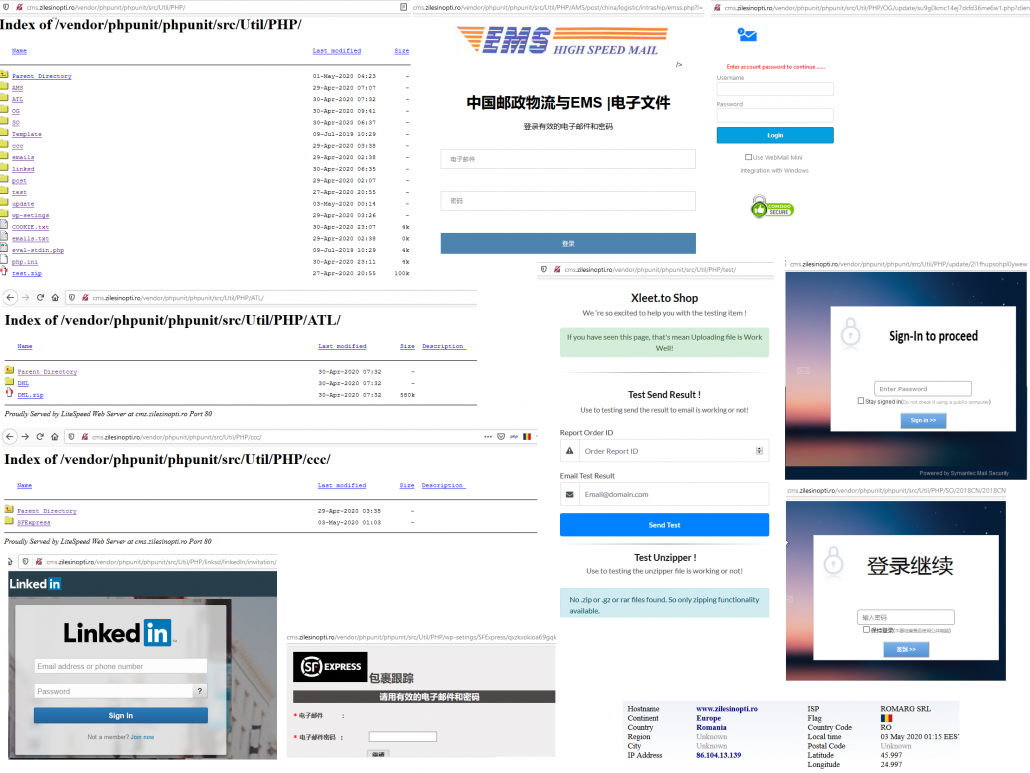

As with other information infrastructures, some of the decisions and solutions adopted by the management cannot be based strictly on policies and procedures, but are based on cybersecurity incidents with an impact on their own institutions, or analyzes / reports of cybersecurity experts.

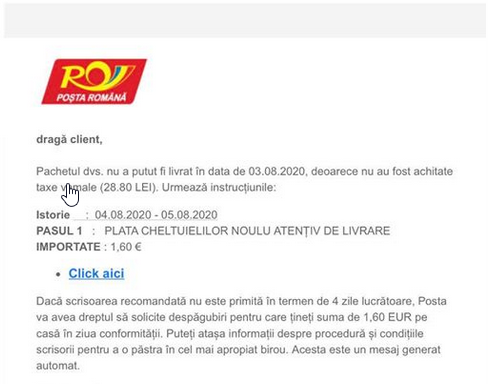

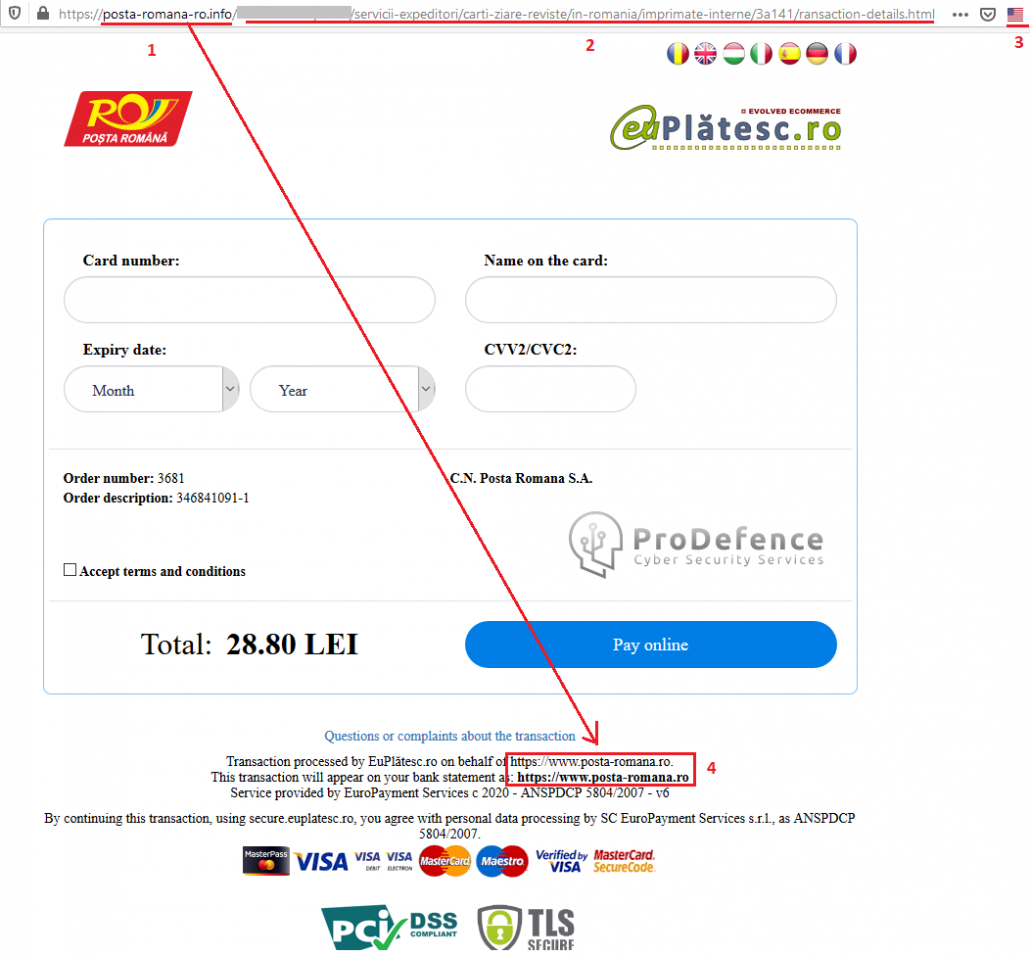

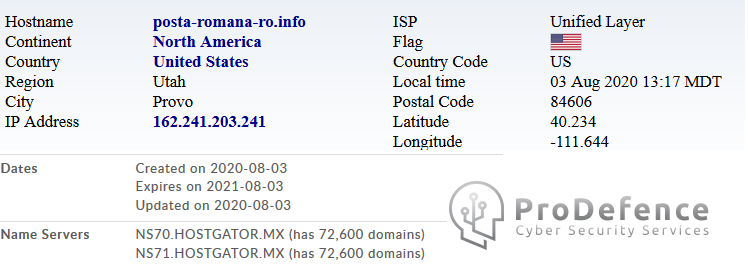

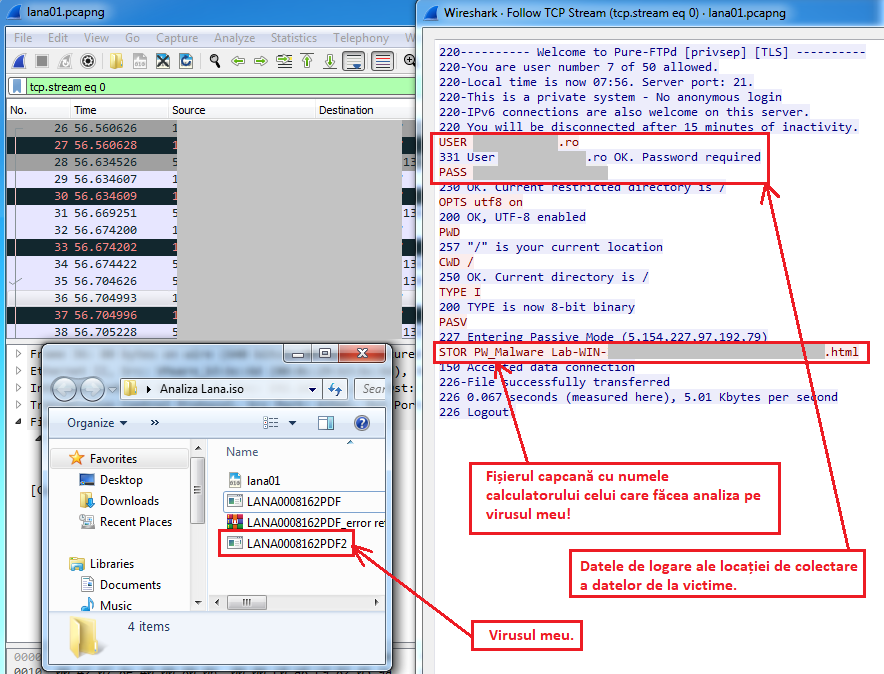

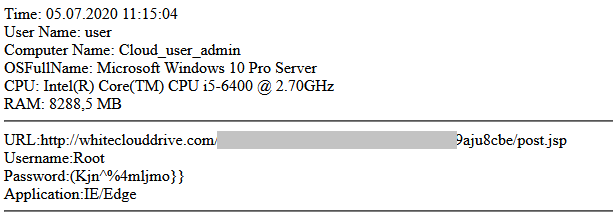

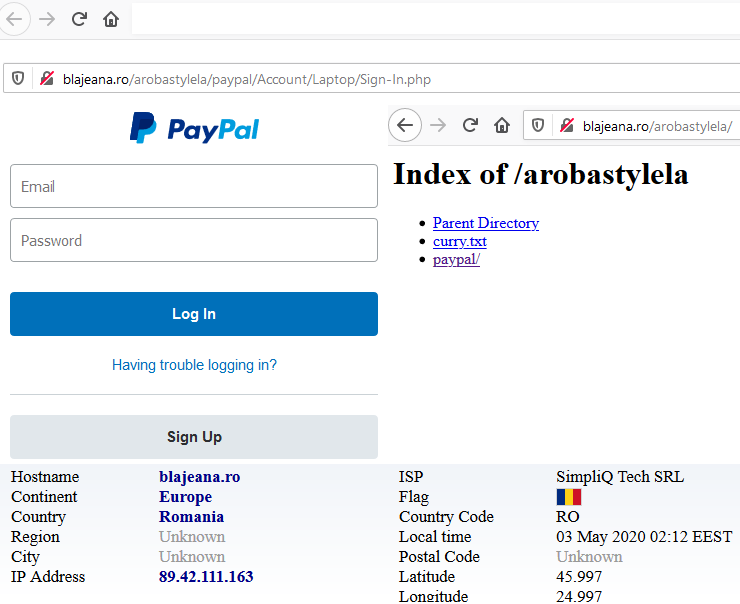

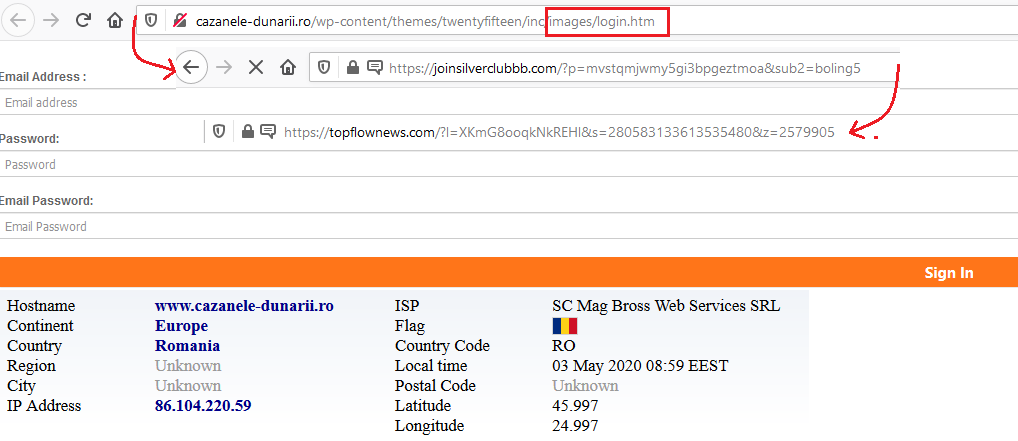

All this underlines the need to protect data and transactions in sensitive data and therefore to (re)ensure trust in the financial sector. This analysis is about an extremely complex cyberattack with a very high criminal activity, although everything starts from a simple information found on one of the platforms monitored by the ProWin team.